MicroStrategy ONE

Konfigurieren Sie SameSite-Cookies für Library

Ab MicroStrategy 2021 Update 7 können Sie SameSite-Cookies für Library in Workstation verwalten. Siehe Chrome v80 Cookie Behavior and the Impact on MicroStrategy Deployments for managing SameSite cookies in MicroStrategy 2021 Update 6 and older.

SameSite verhindert, dass der Browser Cookies zusammen mit seitenübergreifenden Anforderungen gesendet wird. Das Hauptziel besteht darin, das Problem von Informationsverlusten über Ursprungsgrenzen hinweg zu mindern. Es bietet auch Schutz vor Cross-Site-Request-Forgery-Angriffen. Mögliche Werte sind:

-

Lax Bietet ein angemessenes Verhältnis zwischen Sicherheit und Benutzerfreundlichkeit für Websites, die die angemeldete Sitzung eines Benutzers beibehalten möchten, wenn ein Benutzer über einen externen Link darauf zugreifen soll. Die Standardoption für SameSite lautet Lax, auch wenn keine Option ausgewählt ist.

-

Strenge Verhindert, dass das Cookies vom Browser in allen seitenübergreifenden Browser-Kontexten an die Zielseite gesendet wird, selbst wenn Sie einem normalen Link folgen.

-

Nicht vorhanden Lässt Cookies in allen Cross-Site-Browsing-Kontexten zu.

Eine HTTPS-Verbindung ist Grundvoraussetzung für Nicht vorhanden Auswahl. Wenn das SameSite-Cookie-Attribut auf festgelegt ist Nicht vorhanden, muss das zugehörige Cookies als sicher gekennzeichnet sein.

Ein SameSite-Attribut von Nicht vorhanden wird in den folgenden Szenarien empfohlen:

-

Es bestehen Probleme mit der domänenübergreifenden Kompatibilität.

-

MicroStrategy Web und MicroStrategy Library sind in einer anderen Domäne als der Domäne bereitgestellt, die in der Adressleiste des Benutzers angezeigt wird.

-

Sie verwenden Sicherheitsassertion-Markup-Sprache (SAML), OpenID Connect (OIDC) und Drittanbieter-Authentifizierung.

Die Änderungen am Cookies-Flag hängen von Ihrem Server ab:

Aufgrund von Einschränkungen auf dem Anwendungsserver gelten die Einstellungen in der Benutzeroberfläche nur für das jsessionid-Cookie auf Tomcat-Anwendungsservern.

Tomcat Web-Server

-

In Workstation Stellen Sie eine Verbindung mit der Library-Umgebung her mit einem Admin-Benutzer.

-

Klicken Sie mit der rechten Maustaste auf die Umgebung und wählen Sie aus - Eigenschaften.

-

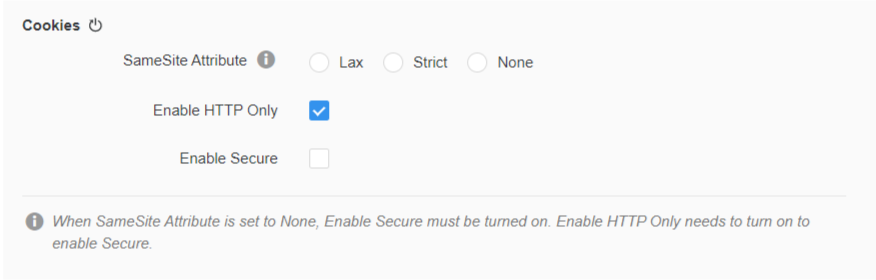

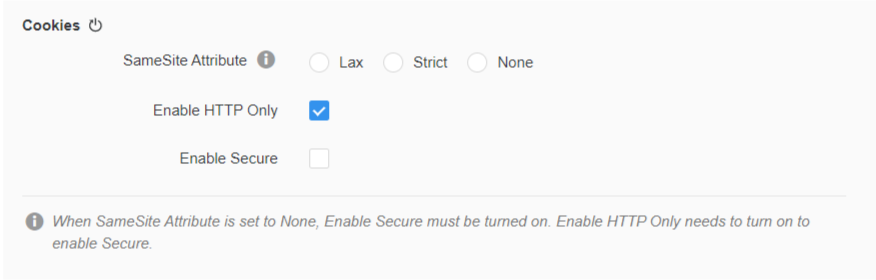

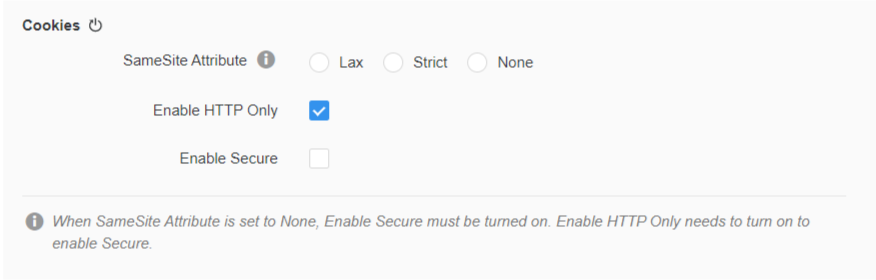

Klicken Sie im linken Bereich auf Library und Scrollen Sie nach unten zum Cookies Bereich.

-

Wählen Sie basierend auf Ihren Anforderungen das entsprechende SameSite-Attribut aus und klicken Sie auf OK. Das Attribut „SameSite“ ist standardmäßig nicht ausgewählt.

-

Starten Sie den Library Server neu.

Weitere Informationen zu den anderen Einstellungen in diesem Dialogfeld finden Sie unter Einstellungen für die Library-Administration anzeigen und bearbeiten

WebLogic-Web-Server

-

In Workstation Stellen Sie eine Verbindung mit der Library-Umgebung her mit einem Admin-Benutzer.

-

Klicken Sie mit der rechten Maustaste auf die Umgebung und wählen Sie aus - Eigenschaften.

-

Klicken Sie im linken Bereich auf Library und Scrollen Sie nach unten zum Cookies Bereich.

-

Wählen Sie basierend auf Ihren Anforderungen das entsprechende SameSite-Attribut aus und klicken Sie auf OK. Das Attribut „SameSite“ ist standardmäßig nicht ausgewählt.

-

Navigieren Sie in Ihrer MicroStrategy Bereitstellung zu

MicroStrategyLibrary\WEB-INF\weblogic.xml. -

Bearbeiten

weblogic.xmlund fügen Sie den folgenden Code hinzu:Kopieren<wls:session-descriptor>

<wls:cookie-path>/;SameSite=NONE</wls:cookie-path>

</wls:session-descriptor> -

Klicken Sie Speichern und starten Sie den Web-Server neu.

JBoss Web Server

Das Festlegen von Samesite auf None für das LSessionID-Cookie wird nur von JBoss 7.3.3 und neuer unterstützt. Das folgende Verfahren wurde mit JBoss 7.3.7 geprüft.

-

In Workstation Stellen Sie eine Verbindung mit der Library-Umgebung her mit einem Admin-Benutzer.

-

Klicken Sie mit der rechten Maustaste auf die Umgebung und wählen Sie aus - Eigenschaften.

-

Klicken Sie im linken Bereich auf Library und Scrollen Sie nach unten zum Cookies Bereich.

-

Wählen Sie basierend auf Ihren Anforderungen das entsprechende SameSite-Attribut aus und klicken Sie auf OK. Das Attribut „SameSite“ ist standardmäßig nicht ausgewählt.

-

Navigieren Sie in JBoss zu

jboss/standalone/configuration/standalone.xml. -

Bearbeiten

standalone.xmlund hinzufügen<session-cookie http-only="true" secure="true"/>in den vorhandenen Code einfügen, wie unten gezeigt.Kopieren<subsystem xmlns="urn:jboss:domain:undertow:10.0" default-server="default-server" default-virtual-host="default-host" default-servlet-container="default" default-security-domain="other" statistics-enabled="${wildfly.undertow.statistics-enabled:${wildfly.statistics-enabled:false}}">

<buffer-cache name="default"/>

<server name="default-server">

<http-listener name="default" socket-binding="http" redirect-socket="https" enable-http2="true"/>

<https-listener name="https" socket-binding="https" security-realm="ApplicationRealm" enable-http2="true"/>

<host name="default-host" alias="localhost">

<location name="/" handler="welcome-content"/>

<http-invoker security-realm="ApplicationRealm"/>

</host>

</server>

<servlet-container name="default">

<jsp-config/>

<session-cookie http-only="true" secure="true"/>

<websockets/>

</servlet-container>

<handlers>

<file name="welcome-content" path="${jboss.home.dir}/welcome-content"/>

</handlers>

</subsystem> -

Neue Datei mit dem Namen erstellen

undertow-handlers.confVerwenden Sie den unten gezeigten Code und speichern Sie ihn imWEB-INFOrdner der MicroStrategy Library Bereitstellung.Kopierensamesite-cookie(mode=NONE) -

Starten Sie den Web-Server neu.