MicroStrategy ONE

Habilitar inicio de sesión único con SAML Autenticación

Requisitos previos

Workstation se implementa con autenticación estándar y la conexión al entorno se establece.

Habilitar inicio de sesión único con SAML Autenticación

Para obtener información sobre cómo habilitar SAML en Library, consulte Activar autenticación SAML para MicroStrategy Library.

- Abra la ventana Workstation.

-

En el panel de navegación, haga clic en Entornos.

- Pulse con el botón derecho en un entorno y elija Configurar SAML por debajo Configurar Enterprise Security.

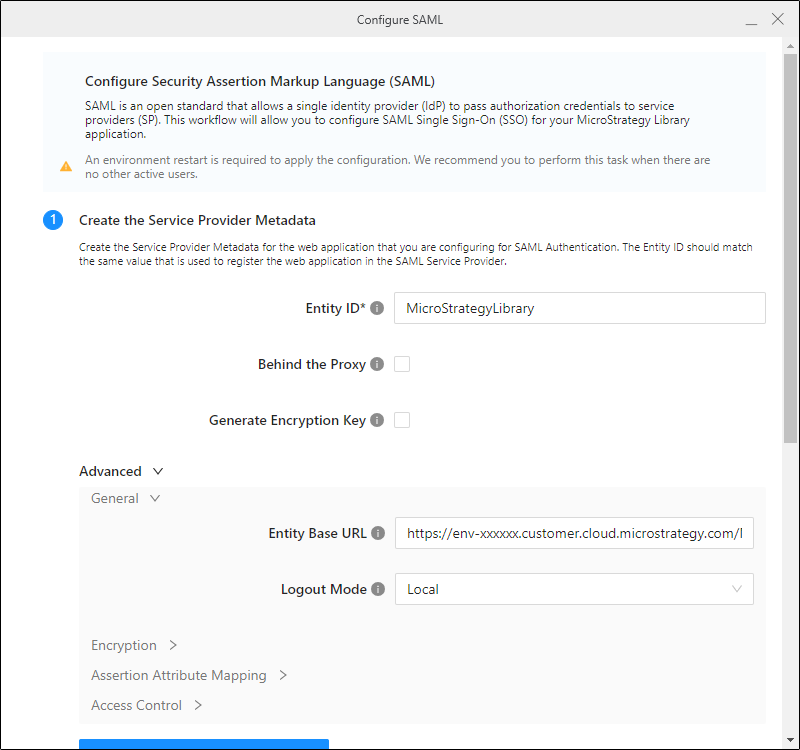

- En el paso 1, introduzca un ID de entidad.

- Expanda el Opciones avanzadas entonces General opciones del menú y edite el URL base de la entidad para que coincida con la URL de su servidor, si es necesario.

- Genere el archivo SPMetadata de Library:

- Haga clic en Descargar junto al proveedor de servicios Archivo de metadatos.

- Envíe el archivo de metadatos a su equipo de seguridad o de la red y pídales que integren la compatibilidad con SAML. Para más información sobre cómo integrar la compatibilidad con SAML con Microsoft Entra ID (antes Azure AD), consulte Integración de la compatibilidad con SAML con Entra ID.

- Recupere el archivo de metadatos resultante de la red o del equipo de seguridad y cámbiele el nombre a IDPMetadata.xml.

Asegúrese de que su equipo de seguridad o de la red nombra la aplicación con el mismo valor que ha introducido en el ID de la entidad campo.

- En el paso 2 del Configurar SAML Diálogo de Workstation, cargar el IDP Archivo de metadatos.Haga clic aquí si utiliza Azure.

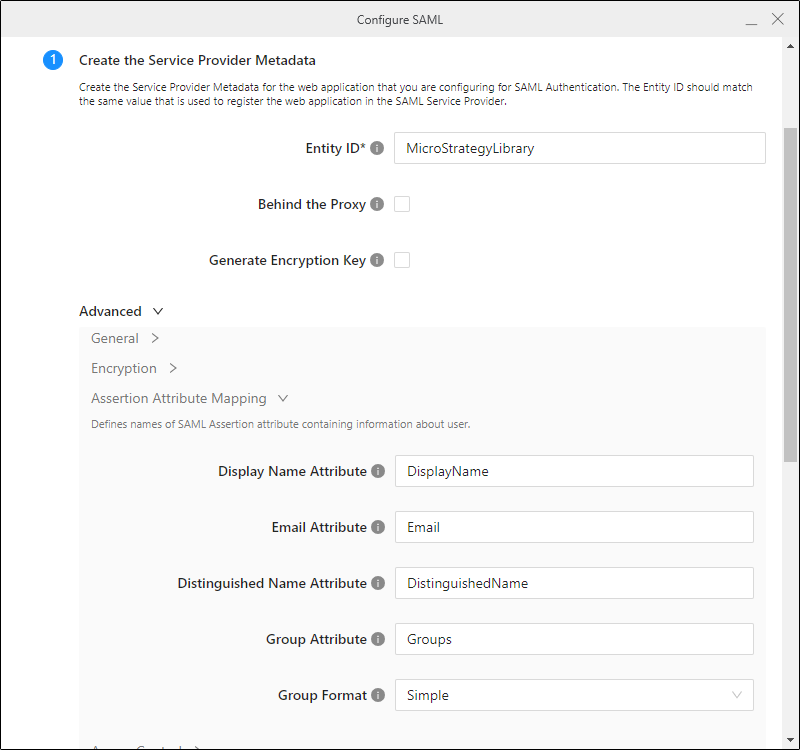

Deberá realizar pasos adicionales para Asignación de atributos de aserción

- Abrir el IDP de metadatos y busque el <auth:DisplayName>Groups sección.

- Copie la URI.

- En el paso 1 del Configurar SAML Workstation, expanda el Opciones avanzadas entonces Asignación de atributos de aserción opciones del menú y pegue la URI en Atributo de grupo.

- Repita los pasos 1 a 3 para Nombre de visualización y Correo electrónico. El desplazado interno Las secciones de metadatos de estas URI son <auth:DisplayName>Display Name y <auth:DisplayName>Email.

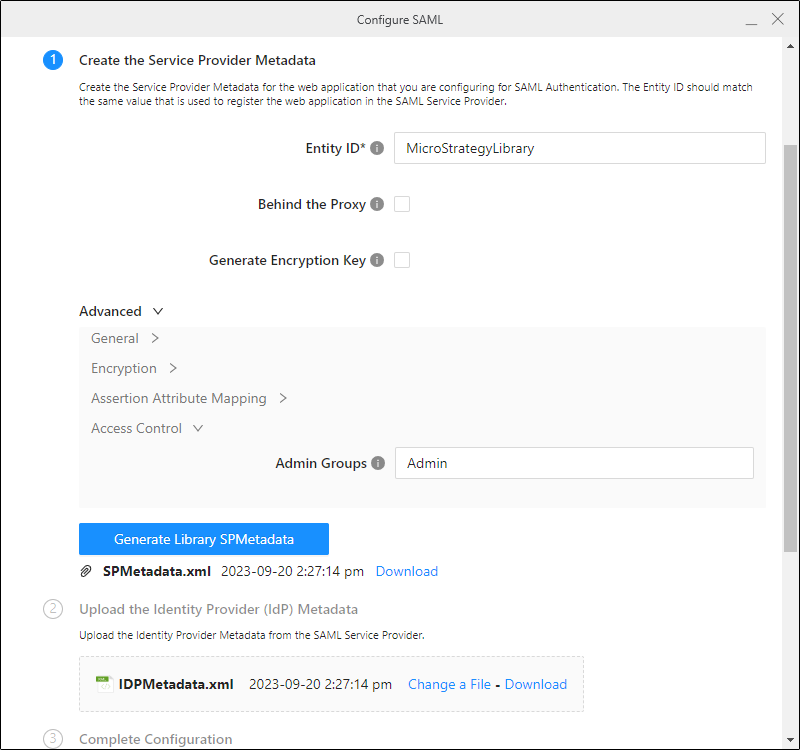

- En el paso 1 del Configurar SAML Workstation, expanda el Opciones avanzadas entonces Control de acceso opciones del menú desplegable e introduzca la información del grupo de GUID de transmisión de Azure en Grupos de administración.

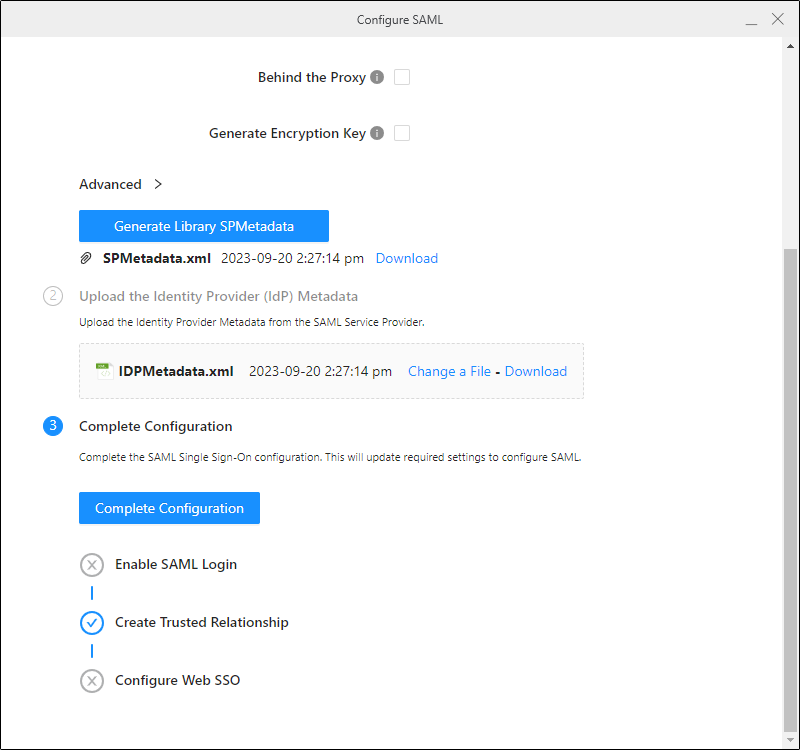

- Haga clic en Completar configuración.

- Cerrar la Configurar SAML diálogo.

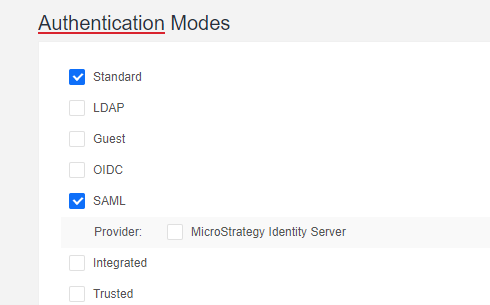

- Vaya al panel de control de Administración de Library y en Modos de autenticación, seleccionar Estándar y SAML.

- Reinicie Tomcat.

- Acceda a Library y confirme que puede iniciar sesión con SAML.

Es habitual utilizar "DEV", "QA" o "PROD" en el ID para distinguir los entornos.

Para obtener más información sobre cómo acceder al panel de control de administración de Library, consulte Panel de control de administración de Library.

Para configurar SAML como el modo de autenticación por defecto para los usuarios, consulte Establecer autenticación por defecto para Library Web en Workstation.

Solución de problemas

Si un usuario inicia sesión correctamente pero no tiene acceso al contenido de la Library, asegúrese de que el grupo de usuarios tenga los permisos adecuados.

Asegúrese de que los atributos de la aserción se han actualizado correctamente en el MstrSamlConfig.xml archivo como se describe en Integración de la compatibilidad con SAML con Entra ID. De lo contrario, es posible que tenga que editar manualmente el archivo.