Strategy ONE

Power BIのシングルサインオンの設定

Strategy ONE(2025年9月)では、Power BIでのシングルサインオン(SSO)のサポートが追加されました。SSOを使用する前に、Mosaic Studio環境でSSOを有効にする必要があります。SSOを有効にするには、次の手順を参照してください。

前提条件

トークンベースの機能フラグの削除

次のセクションは、Strategy Cloudサポートまたは環境管理者(独自のデプロイメントを管理している場合)が実行する必要があります。

トークンベース認証を使用していて、代わりにSSOを使用したい場合は、次の手順でトークンベースの機能フラグを削除します:

-

次のようなパスにある

configOverride.propertiesファイルを変更します:/usr/local/tomcat/webapps/0/WEB-INF/classes/config。 -

次の行を削除します:

features.usl.universalAccess.showPowerBI=true -

Libraryサーバーを再起動します。

Active DirectoryでのUniversal Semantic Layerサービスアカウントの設定

IT管理者と協力して、Mosaic環境のサービスアカウントを作成し、キータブを生成します。

次の手順は、お客様のIT部門が実行する必要があります。

-

Mosaicのサービスアカウントとして機能するユーザーアカウントをActive Directoryに作成します。

-

サービスアカウントのAES128およびAES256暗号化を有効にします。

-

次の形式を使用して、環境URLと外部ロードバランサーURL(該当する場合)の両方について、サービスアカウントにサービスプリンシパル名を追加します:

-

HTTP/<Hostname>, HTTP/<External Load Balancer URL> -

例:

HTTP/abc.company.com@COMPANY.COM, HTTP/xxxxx.us-east-1.elb.amazongaws.com@COMPANY.COM

-

-

Microsoftのktpass.exeなどのツールを使用してkeytabファイルを生成します。

Keytabの生成

次の手順は、お客様のIT部門が実行する必要があります。

universal-semantic:/etc/trino/abc.company.keytab

次の形式を使用します:

ktpass -princ HTTP/abc.company.com@COMPANY.COM -mapuser mosaic-svc@company.com -pass plain_text_pwd -ptype KRB5_NT_PRINCIPAL -out abc.company.keytab -kvno {keyVersionNumber} -crypto All構成更新ファイル

次のファイルには構成変更が必要です。更新の詳細については、以下のセクションを参照してください。

次のセクションは、Strategy Cloudサポートまたは環境管理者(独自のデプロイメントを管理している場合)が実行する必要があります。

インスタンスベースの構成ファイルパス

-

<MSTR_INSTALL_PATH>/UniversalSemantic/etc/krb5.conf -

<MSTR_INSTALL_PATH>/UniversalSemantic/etc/usermapping.json -

<MSTR_INSTALL_PATH>/UniversalSemantic/etc/config.properties

コンテナベースの構成ファイルパス

-

/etc/trino/krb5.conf -

/etc/trino/usermapping.json -

/etc/trino/config.properties

universal-semantic:/etc/trino/krb5.conf

サンプルのkrb5.confがインストールに含まれています:

# Kerberos configuration file for

# Set the default_realm for your environment.

[libdefaults]

default_realm = EXAMPLE.COM環境のdefault_realmを設定し、ファイルを保存します:

# Kerberos configuration file

# Set the default_realm for your environment.

[libdefaults]

default_realm = COMPANY.COMuniversal-semantic:/etc/trino/config.properties

Kerberosに必要な構成プロパティは、デフォルトでコメントアウトされています。これらのプロパティは、環境に応じてコメント解除して変更する必要があります。以下は、参考用のサンプル値を含む必要なプロパティです。

コンテナの場合、管理者はetc/trino/krb5.properties.exampleからプロパティをコピーして、必要に応じて変更する必要があります。

http-server.authentication.type=HEADER, KERBEROS

http-server.authentication.krb5.service-name=HTTP

http.authentication.krb5.config=etc/krb5.conf

http-server.authentication.krb5.principal-hostname=abc.company.com

http-server.authentication.krb5.keytab=etc/abc.company.keytab

http-server.authentication.krb5.user-mapping.file=etc/user-mapping.json

header-authenticator.config-files=etc/jwt-authenticator.properties, etc/oauth2-authenticator.properties, etc/ldap-authenticator.properties, etc/basic-authenticator.propertiesuniversal-semantic:/etc/trino/user-mapping.json

次の例では、レルム名にcompany.comが表示されています。IT管理者から提供されたレルム名でレルム名を更新してください。

{

"rules": [

{

"pattern": "(?<user>.+)@(?<realm>.+)",

"user": "${user}@company.com"

},

{

"pattern": "(?<realm>.+)\\(?(?<user>.+)\\)?",

"user": "${user}@company.com"

}

]

}変更後、Universal Semantic Layerサービスを再起動します。

Library構成

次のセクションは、Strategy Cloudサポートまたは環境管理者(独自のデプロイメントを管理している場合)が実行する必要があります。

-

次のパスにある

configOverride.propertiesファイルを開きます:/usr/local/tomcat/webapps/0/WEB-INF/classes/config/configOverride.properties。 -

次のパスに認証モード

67108864を追加してLibraryに追加します:コピーauth.modes.available=1,67108864 -

Library管理コントロールパネルを開きます。パネルへのアクセスの詳細については、Library管理コントロールパネルを参照してください。

-

左側のナビゲーションペインで、Libraryサーバーをクリックします。

-

認証モードで、信頼済みの横にあるチェックボックスをオンにします。

-

プロバイダードロップダウンリストを展開し、カスタムを選択します。

-

Libraryサービスを再起動します。

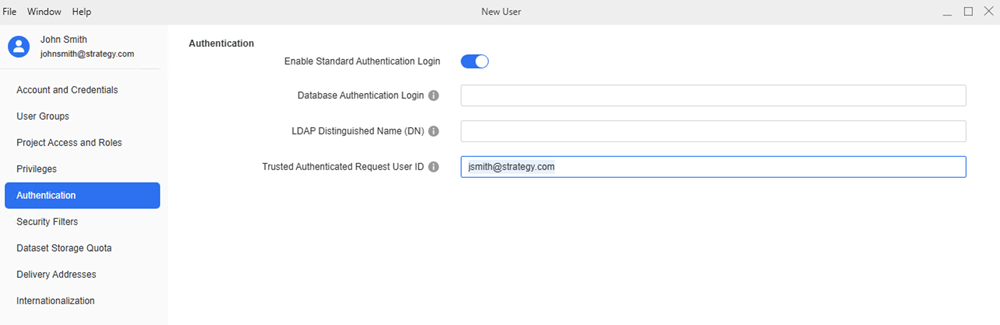

信頼済み認証済み要求ユーザーID

SSOアクセスに正しいメールアドレスが割り当てられていることを確認するには:

信頼済み認証済み要求ユーザーIDで定義され、Entra IDのプリンシパル名と一致するユーザーメールアドレスのみがシングルサインオンを使用できます。

-

Workstationで、ナビゲーションペインのユーザーとグループをクリックします。

-

左上のドロップダウンから環境を選択します。

-

すべてのユーザーの横にある新しいユーザーを作成

をクリックします。

をクリックします。 -

次のフィールドに値を入力します:

-

氏名

-

メールアドレス

-

ユーザー名(ログイン)

-

パスワード

-

-

左側のペインで権限をクリックし、次の権限の横にあるチェックボックスをオンにします:

-

Universal Accessの使用

-

アプリケーションPowerBIの使用

-

-

左側のペインで認証をクリックします。

-

信頼済み認証済み要求ユーザーIDに、SSOにアクセスするメールアドレスを入力します。

メールドメインは、universal-semantic:/etc/trino/user-mapping.jsonに追加されたドメインと一致する必要があります。

-

保存をクリックします。

Power BI DAXのSSOの使用

SSOを有効にした後、Power BIで使用します。詳細については、シングルサインオンを使用してPower BI DAXに接続するを参照してください。