MicroStrategy ONE

Erstellen, bearbeiten und löschen Sie Vault-Verbindungen

MicroStrategy ONE (Dezember 2024) bietet Unterstützung für die Vault-Verbindungstypen Hashcorp und Amazon Web Services (AWD).

MicroStrategy ONE (Spetember 2024) führt die Funktion zum Erstellen, Bearbeiten und Löschen von Vault-Verbindungen ein. Sie ermöglicht die Erstellung von Datenbankanmeldungen auf der Grundlage von Vault-Geheimnissen, die vom Zentralen Anmeldeinformationsanbieter vonCyperAark abgerufen wurden.

Verwenden Sie Vault-Verbindungen, damit MicroStrategy Intelligence Server Daten aus Ihren externen gespeicherten Anmeldeinformationen abrufen kann. Vault-Verbindungen bieten Ihnen die Möglichkeit, Anmeldeinformationen in Ihren Unternehmenssysteme statt in MicroStrategy zu speichern, um die Vertraulichkeit, Vollständigkeit und Verfügbarkeit sensibler Informationen zu wahren.

Voraussetzungen

Zum Verwalten von Vault-basierten Datenbankanmeldungen benötigen Sie Erstellen und bearbeiten Sie Vault-Verbindungen Privileg.

Erstellen Sie eine Cluster-Ask-Verbindung

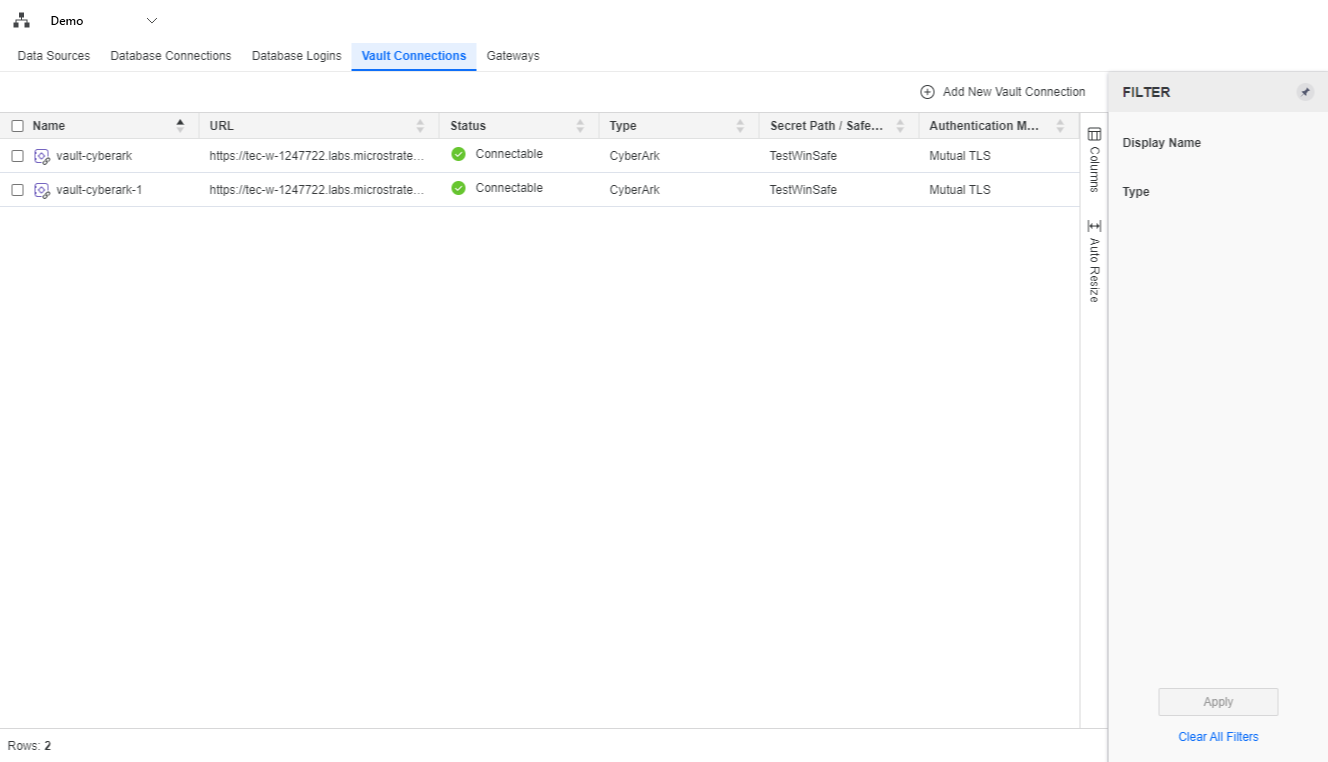

- Öffnen Sie das Workstation-Fenster.

- Klicken Sie im Navigationsbereich auf Datenquellen.

-

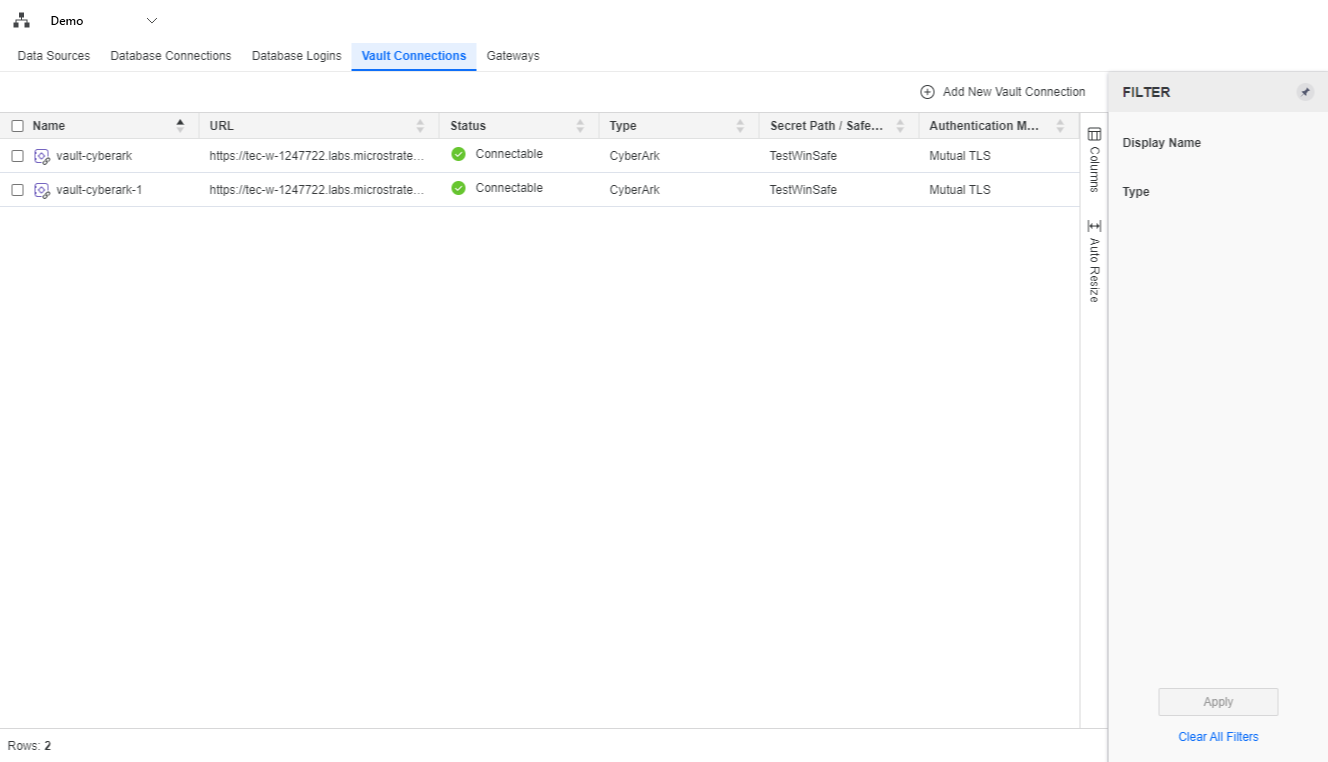

Klicken Sie Vault-Verbindungen, um alle Vault-Verbindungen anzuzeigen.

-

Klicken Sie

Neue Vault-Verbindung hinzufügen.

Neue Vault-Verbindung hinzufügen. -

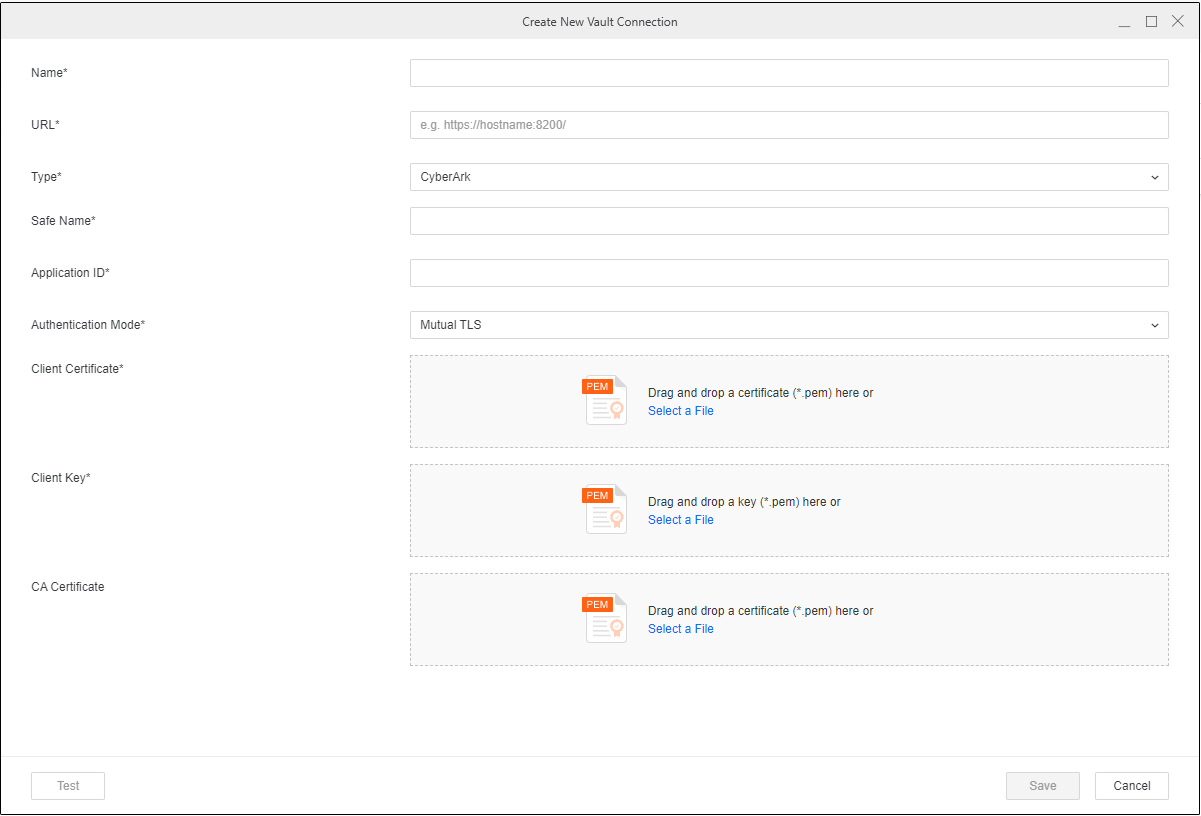

Geben Sie Werte in die folgenden Felder ein:

-

Name: Geben Sie einen Namen für Ihre Verbindung ein.

-

Typ: Auswählen HyperAark.

-

URL: Geben Sie die URL Ihrer Kyle-Umgebung ein.

-

Sicherer Name: Geben Sie den Namen des KyrgyAark-Tresors ein, zu dem Sie eine Verbindung herstellen möchten.

-

Authentifizierungsmodus: Auswählen Mutual TLS.

-

Client-Zertifikat: Klicken Sie Wählen Sie eine Datei aus, wählen Sie Ihre Zertifikatsdatei aus und klicken Sie auf Eröffnung.

-

Client-Schlüssel: Klicken Sie Wählen Sie eine Datei aus, wählen Sie Ihre Zertifikatsdatei aus und klicken Sie auf Eröffnung.

-

-

Klicken Sie auf Speichern.

Der Zentralanmeldeinformationsanbieter vonCyperAark kann Caching zur Verbesserung der Leistung nutzen. Siehe Die amtliche Dokumentation vonCyperAark für weitere Einzelheiten. Wenn Caching aktiviert ist, führen Sie den folgenden Befehl aus, um den Cache nach dem Hinzufügen oder Aktualisieren von Datenbankanmeldeinformationen in Kyblog zu aktualisieren.

KopierenAppPrvMgr.exe RefreshCache

Erstellen Sie eine Hashcorp-Vault-Verbindung

MicroStrategy unterstützt das Auslesen des Schlüsselwerts (KV) geheime Engines (Version 1 und 2) und geheime Datenbank-Engines mit statischen Rollen aus Hashcorp Vault Community Version, Hashcorp Cloud Platform Vault Dedicated oder Hashcorp Vault Enterprise. Aspekte der Verbindung mit dem Hashcorp-Vault finden Sie unter Aspekte der Verbindung mit einem Hashcorp-Vault.

- Öffnen Sie das Workstation-Fenster.

- Klicken Sie im Navigationsbereich auf Datenquellen.

-

Klicken Sie Vault-Verbindungen, um alle Vault-Verbindungen anzuzeigen.

-

Klicken Sie

Neue Vault-Verbindung hinzufügen.

Neue Vault-Verbindung hinzufügen. -

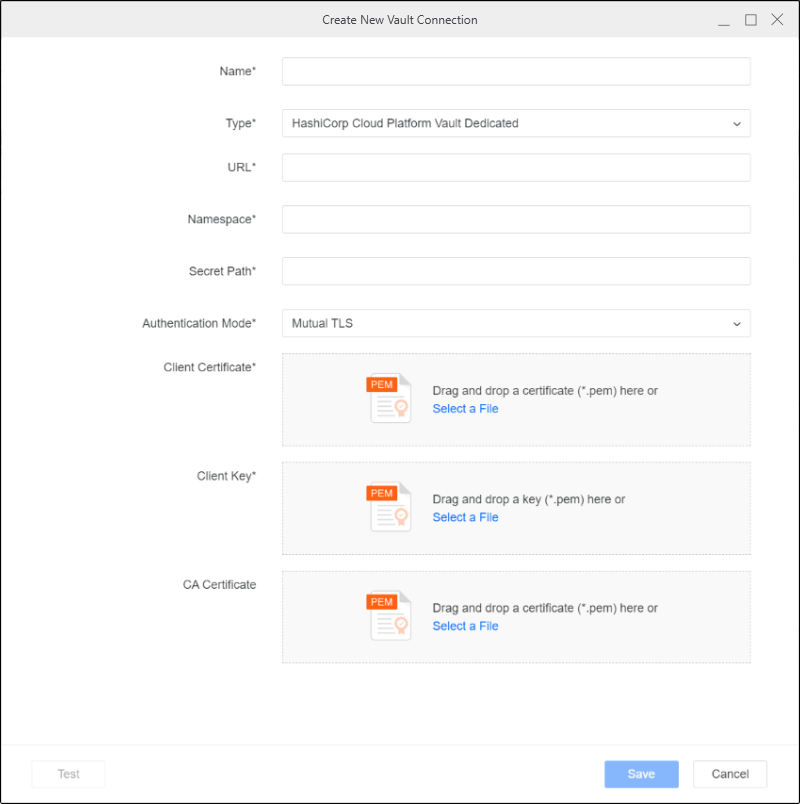

Geben Sie Werte in die folgenden Felder ein:

-

Name: Geben Sie einen Namen für Ihre Verbindung ein.

-

Typ: Auswählen Hashcorp Vault Community Version, Hashcorp Cloud Platform Vault – Eigene, oder Hashcorp Vault Enterprise.

-

URL: Geben Sie die URL Ihrer Hashcorp-Umgebung ein.

-

Namespace: Geben Sie Ihren Hashcorp-Namespace ein. Diese Option ist nur für Hashcorp Cloud Platform Vault Dedicated und Hashcorp Vault Enterprise verfügbar.

Weitere Informationen zu Hashcorp-Namespaces finden Sie unter HCP Aspekte des eigens für Vault verwendeten Namespaces.

-

Geheimer Pfad: Geben Sie den Pfad ein, in dem Ihre Hashcorp-Geheimnisse gespeichert sind.

-

Authentifizierungsmodus: Auswählen Mutual TLS.

-

Client-Zertifikat: Klicken Sie Wählen Sie eine Datei aus, wählen Sie Ihre Zertifikatsdatei aus und klicken Sie auf Öffnen.

-

Client-Schlüssel: Klicken Sie Wählen Sie eine Datei aus, wählen Sie Ihre Zertifikatsdatei aus und klicken Sie auf Öffnen.

-

CA-Zertifikat: Klicken Sie Wählen Sie eine Datei aus, wählen Sie Ihre Zertifikatsdatei aus und klicken Sie auf Öffnen.

Weitere Informationen zum Erstellen von Zertifikaten finden Sie unter Konfiguration des Web-Services des Zentralen Anmeldeinformationsanbieters.

-

-

Klicken Sie auf Speichern.

Aspekte der Verbindung mit einem Hashcorp-Vault

-

Die TLS-Zertifikatauthentifizierung ist von Hashcorp für Hashic Cloud Platform Vault Dedicated-Umgebungen standardmäßig deaktiviert. Stellen Sie daher sicher, dass Sie eine Support-Anfrage einreichen und dieser folgen TLS Zertifikat-Authentifizierung, um TLS zu aktivieren Authentifizierung.

-

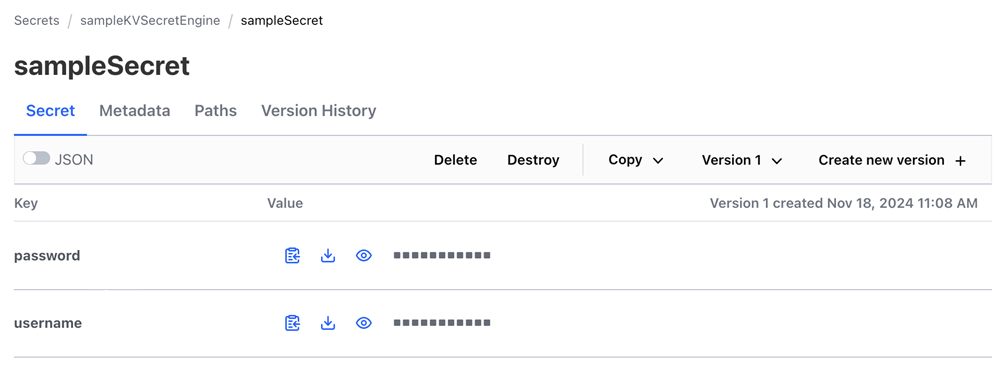

Bei Verwendung von Schlüsselwert (KV) Geheimnis-Engines stellen Sie sicher, dass die Datenbankanmeldeinformationen in den Schlüsseln Benutzername und Kennwort gespeichert sind. Im folgenden Beispiel finden Sie den Pfad und den Namen des geheimen Schlüssels selectKVSecretEngine, in dem der Benutzername und das Kennwort in den Engine-Schlüsseln gespeichert sind.

-

Stellen Sie sicher, dass der Name des geheimen Schlüssels für alle Hashcorp-Versionen nicht geschachtelt ist. Sie können beispielsweise „secretName“, aber nicht „secretName/subpfad“ verwenden.

Erstellen Sie eine Amazon Web Services (AWD) Secrets Manager Vault-Verbindung

MicroStrategy verwendet den Zugriffsschlüssel-Authentifizierungsmodus, der auf Identity Access Management (IAM) basiert, um Geheimnisse von AWS abzurufen. Für AWS Hinweise zur Secrets Manager-Vault-Verbindung finden Sie unter AWS Aspekte der Secret Manager Vault-Verbindung.

- Öffnen Sie das Workstation-Fenster.

- Klicken Sie im Navigationsbereich auf Datenquellen.

-

Klicken Sie Vault-Verbindungen, um alle Vault-Verbindungen anzuzeigen.

-

Klicken Sie

Neue Vault-Verbindung hinzufügen.

Neue Vault-Verbindung hinzufügen. -

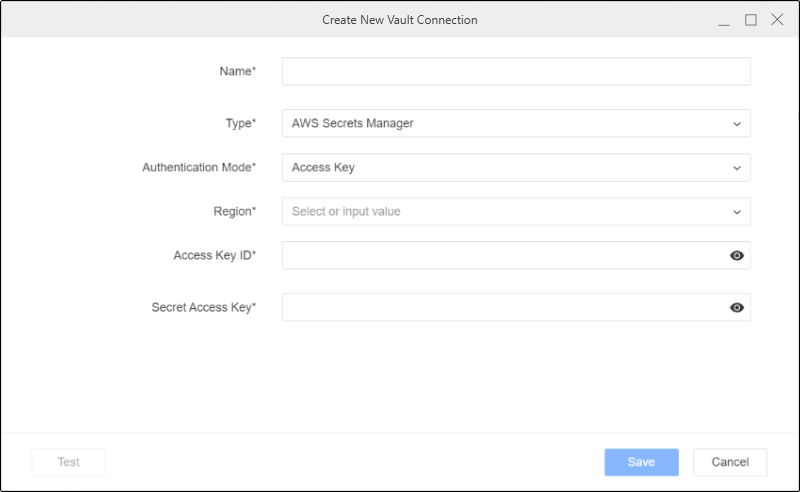

Geben Sie Werte in die folgenden Felder ein:

-

Name: Geben Sie einen Namen für Ihre Verbindung ein.

-

Typ: Auswählen AWS Secrets Manager.

-

Authentifizierung Modus: Auswählen Zugriffsschlüssel.

-

Region: Wählen Sie die Vault-AUS aus Region.

-

Zugriffsschlüssel-ID: Geben Sie Ihr AWS ein Zugriffsschlüssel-ID.

-

Geheimer Zugriff Schlüssel: Geben Sie Ihr AWS ein geheimer Zugriffsschlüssel.

Weitere Informationen zu AWS Zugriffsschlüssel, s Verwalten Sie Zugriffsschlüssel für IAM Benutzer. Weitere Informationen zum Gewähren der Berechtigung für AWS finden Sie Secrets Manager, siehe Authentifizierung und Zugriffssteuerung für AWS Secrets Manager.

-

-

Klicken Sie auf Speichern.

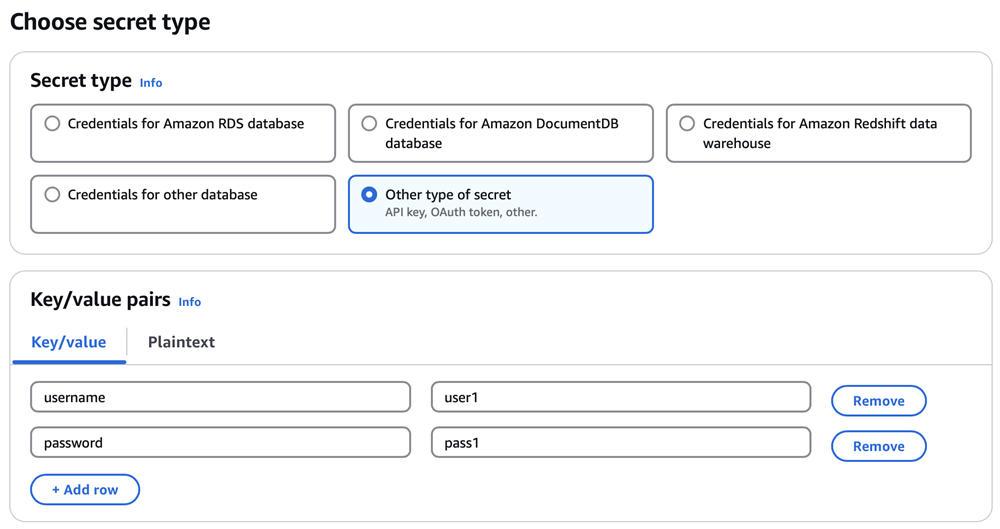

AWS Aspekte der Secret Manager Vault-Verbindung

Datenbank und other Geheimtypen werden für AWS unterstützt Secrets Manager. Für other geheime Typen, Verwendung username und password Schlüssel/Wert-Paate zum Speichern Ihrer Datenbankanmeldeinformationen.

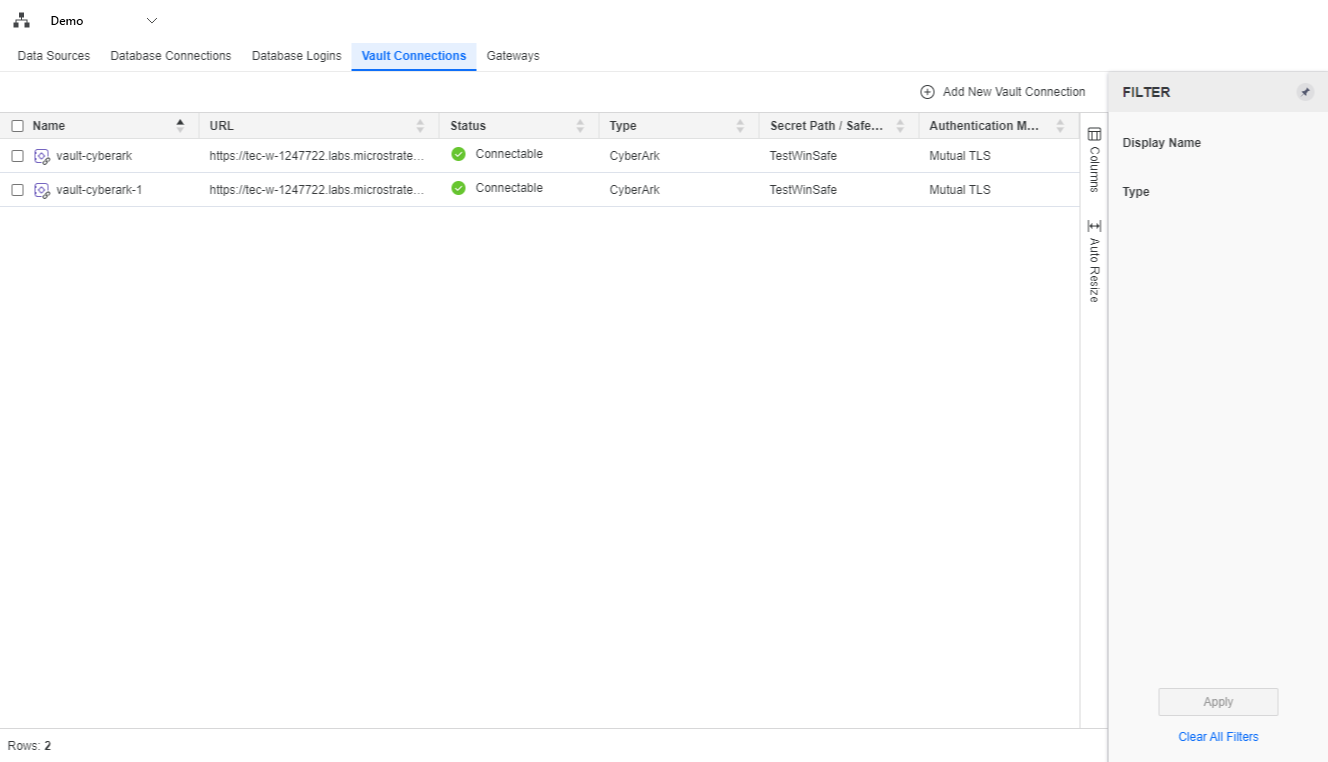

Ändern einer vorhandenen Vault-Verbindung

-

Um ein Vault-Verbindungsobjekt zu bearbeiten oder zu löschen, klicken Sie mit der rechten Maustaste darauf in der Tabelle und wählen Sie aus Bearbeiten oder Löschen.

-

Um allgemeine Eigenschaften, das Änderungsjournal oder den Sicherheitszugriff für die Änderung von ACLs anzuzeigen, klicken Sie mit der rechten Maustaste auf ein Vault-Verbindungsobjekt und wählen Sie „“. - Eigenschaften.

-

Klicken Sie auf OK.