MicroStrategy ONE

Integrar con proveedores EMM compatibles con AppConfig

MicroStrategy HyperMobile puede integrarse con cualquier proveedor de gestión de movilidad empresarial (EMM) que admita las directrices de AppConfig. App Configuration for the Enterprise (AppConfig) ofrece el primer enfoque estándar para configurar y proteger las aplicaciones en la empresa. El objetivo de la iniciativa AppConfig es definir una colección de mejores prácticas para que los desarrolladores de aplicaciones empresariales interpreten las configuraciones de las aplicaciones y las políticas de seguridad de los sistemas EMM (Enterprise Mobility Management) y para que los sistemas EMM configuren y protejan las aplicaciones móviles. AppConfig permite a las empresas aprovechar sus inversiones existentes en sistemas EMM, VPN y soluciones de gestión de identidad.

- iOS

- Android

- Configuración de la aplicación

Configure información como la conectividad de Intelligence Server, la información del proyecto, la configuración de la pantalla de inicio y la configuración general de la aplicación para eliminar la necesidad de formar a los usuarios finales sobre la configuración inicial.

-

Ayude a prevenir los ataques de intermediario proporcionando un hash de certificado de confianza para ayudar a establecer una conexión segura.

-

Políticas de seguridad y control de acceso

Restrinja las aplicaciones para que solo se ejecuten en dispositivos aprobados y haga cumplir las políticas de seguridad, como el cifrado requerido y la prevención de pérdida de datos, en el nivel de la aplicación.

-

Permitir de forma selectiva que las aplicaciones aprobadas utilicen un túnel de aplicación para conectarse al backend y las redes corporativas.

A continuación se describe el flujo de trabajo para integrar MicroStrategy HyperMobile con un proveedor EMM compatible con AppConfig. Se proporcionan ejemplos de máquinas virtuales Workspace ONE UEM (antes AirWatch) y Microsoft Intune, pero las instrucciones pueden extrapolarse para integrar MicroStrategy HyperMobile con otro proveedor de EMM compatible con AppConfig.

Añadir la aplicación MicroStrategy HyperMobile y configurar las configuraciones

- Iniciar sesión en la VM Workspace ONE Consola de UEM.

-

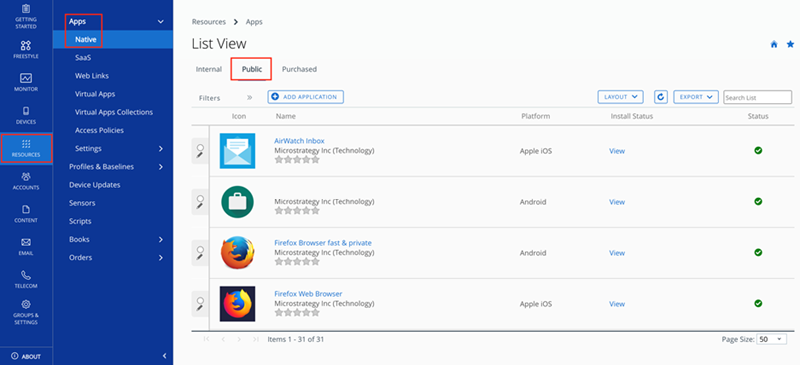

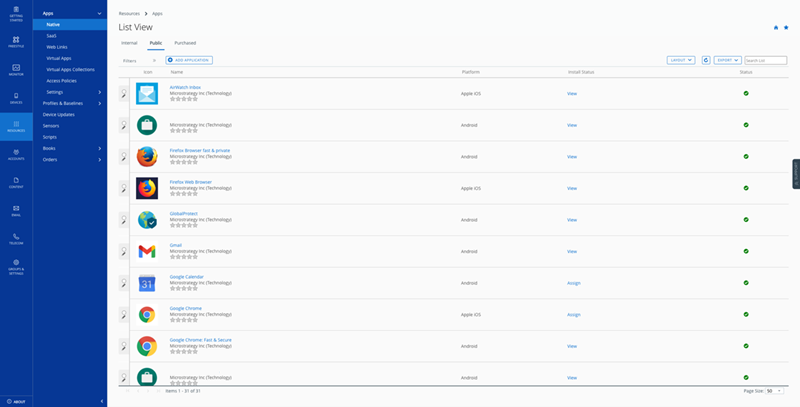

Ir a Recursos > Aplicaciones > Nativo > Público.

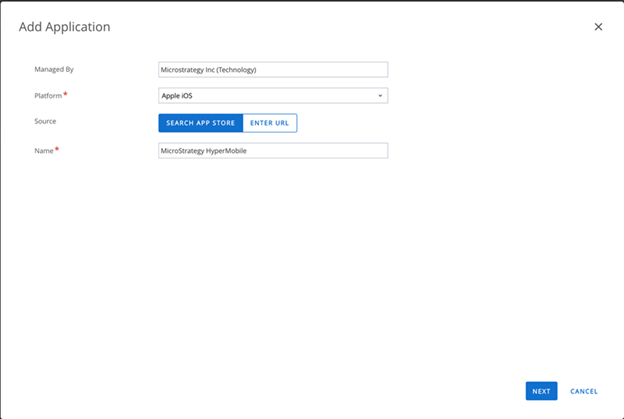

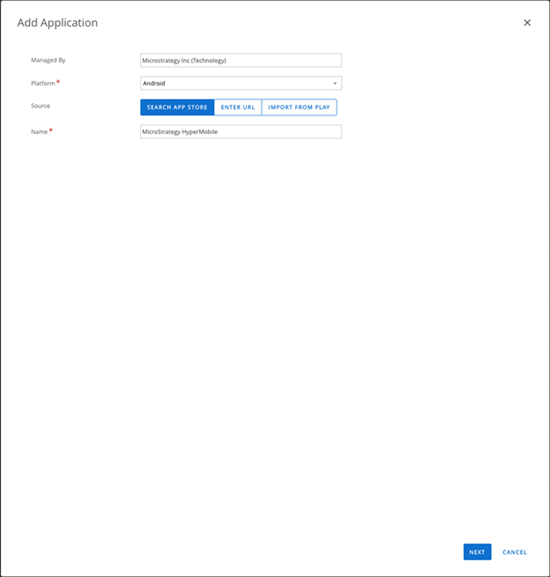

- Haga clic en Agregar aplicación.

- En el diálogo Añadir aplicación, elija Apple iOS en la lista desplegable Plataforma.

- Seleccionar Buscar en el App Store como el Origen.

-

En el campo Nombre, introduzca MicroStrategy HyperMobile.

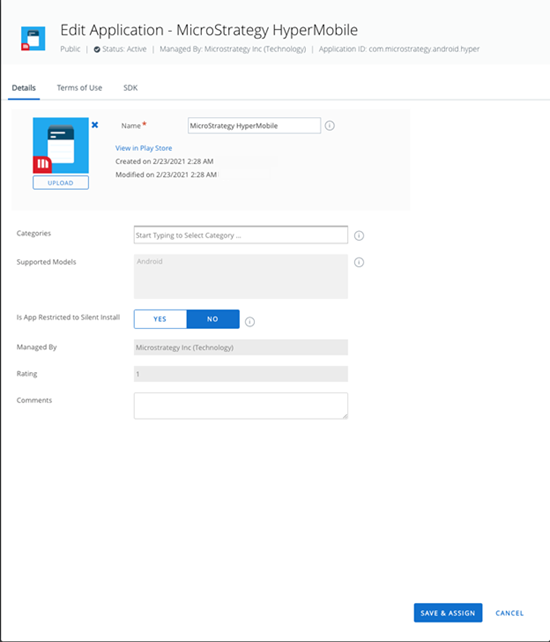

- Cuando aparezca la aplicación, haga clic en ella.

- En la siguiente pantalla, haga clic en Seleccionar para agregarlo.

- Haga clic en la Guardar y asignar para asignar la aplicación a los dispositivos.

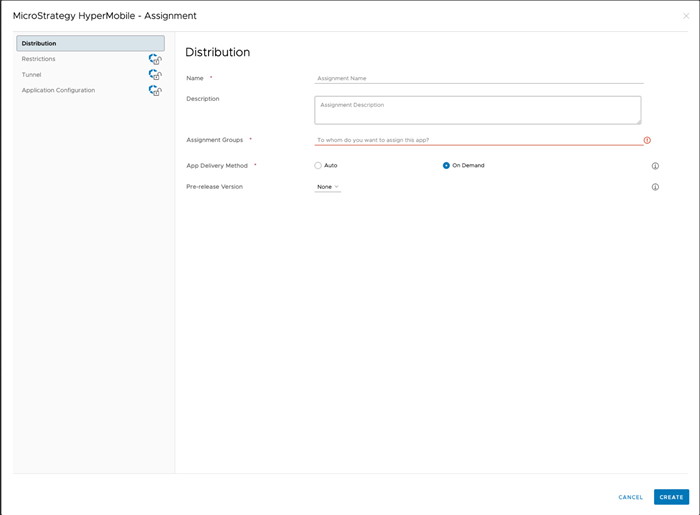

- En la pantalla Añadir asignación, introduzca un nombre y los grupos de asignación.

- Modifique la asignación de la Restricciones y Túnel y otros atributos tabulaciones.

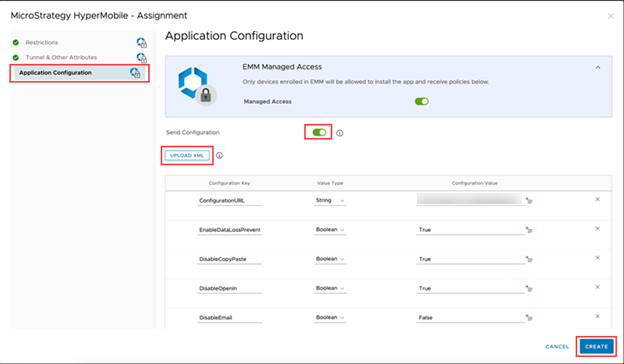

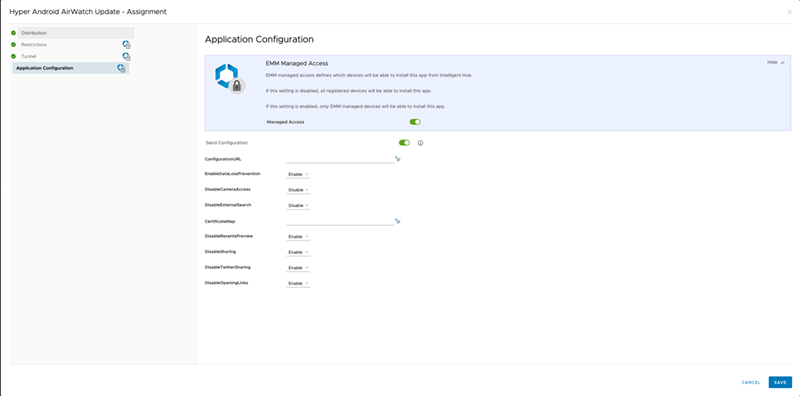

- Ir a la Configuración de la aplicación y habilite la Enviar configuración Alternar.

- Añada las claves de configuración, los tipos de valor y los que se encuentran en el Configuración de seguridad personalizada sección.

-

Rellene todos los campos obligatorios y haga clic en Crear para finalizar la configuración.

- Publique la aplicación en los dispositivos de la lista de distribución.

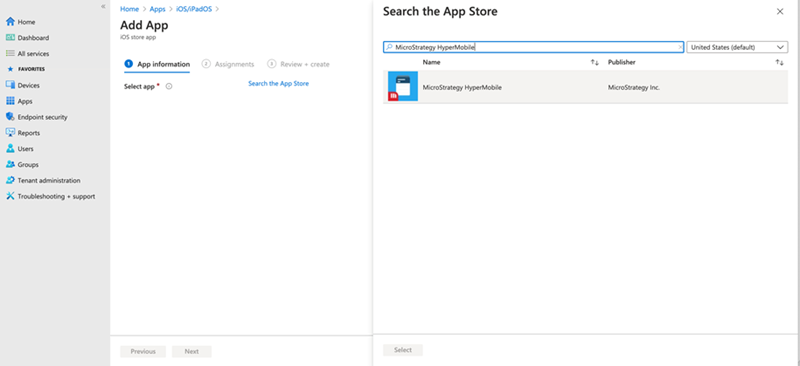

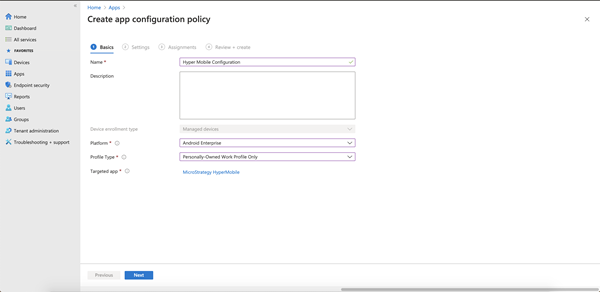

- Inicie sesión en Portal de Intune.

-

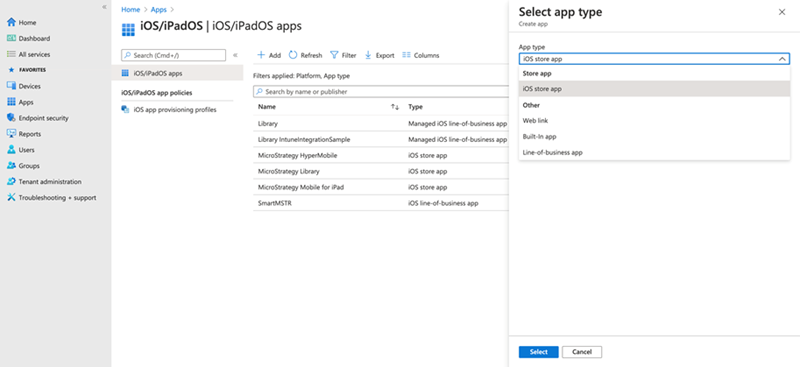

Ir a Aplicaciones > iOS/iPadOS > + Agregar y seleccione aplicación de la tienda iOS de Tipo de aplicación lista desplegable.

- Tocar en Buscar en el Apple Store.

-

Buscar MicroStrategy HyperMobile y seleccione la aplicación.

- Rellene la información de la aplicación y las asignaciones, y cree la aplicación.

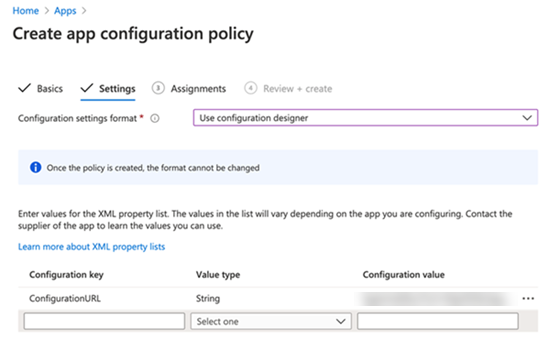

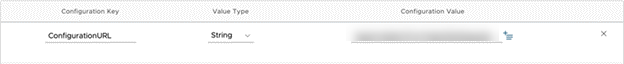

- Ir a Aplicaciones > Políticas de configuración de aplicaciones > + Agregar y seleccione Dispositivos gestionados.

- Introduzca el nombre de la política y la plataforma.

- Seleccione la MicroStrategy HyperMobile aplicación que se creó en los pasos 1-4 y toque Siguiente.

-

En el Parámetros de configuración tabulador, elija Utilizar diseñador de configuración para introducir claves personalizadas y valores que se encuentran en el Configuración de seguridad personalizada sección.

Las siguientes secciones explican cómo utilizar la integración AppConfig para enviar configuraciones a la aplicación MicroStrategy HyperMobile , configurar App Tunnel y configurar restricciones de seguridad.

Configuración de la aplicación

Con AppConfig, un administrador de dispositivos móviles puede definir un conjunto de claves de configuración que la aplicación MicroStrategy HyperMobile aceptará desde el servidor de EMM. Estas claves de configuración se definen en la consola de administración de EMM y normalmente se almacenan como parte de un perfil asignado a la aplicación para su implementación. Puede realizar estas configuraciones en la máquina virtual Workspace ONE UEM Console durante el proceso de distribución de la aplicación. El proveedor de EMM también tiene la capacidad de actualizar las configuraciones de forma inalámbrica, en cualquier momento en el futuro, a una aplicación existente, sin necesidad de reinstalar la aplicación. Puede crear distintas asignaciones de perfiles para implementar la aplicación en distintos grupos de dispositivos y aplicar así distintos parámetros de configuración a cada uno.

Una de las claves de configuración que se puede enviar a la aplicación MicroStrategy HyperMobile es la ConfigurationURL que es un vínculo para conectarse al servidor de Library, donde está implementada su tarjeta Hyper. Se les pide a los usuarios finales que inicien sesión con las opciones de autenticación correspondientes para que sea fácil configurar la información de conectividad.

Para configurar App Configuration en la máquina virtual Workspace ONE UEM Console, durante el aplicación y configuración instalación descrito anteriormente, ajuste el valor de ConfigurationURL conduce a la URL que tiene la información de configuración.

Obtener la URL de configuración

- Abra MicroStrategy Workstation.

- Ir a la Entornos pestaña

- Haga clic con el botón derecho en un entorno, elija Propiedades y haga clic en URL de configuración de HyperIntelligence para móviles.

Anclaje de certificado

Anclaje de certificados ayuda a evitar los ataques de intermediarios mediante el uso de un hash de certificado de confianza para validar la conexión con un servidor. El hash de un certificado de confianza puede pasarse de una plataforma EMM, como VM Workspace One UEM, para comprobar la identidad del servidor. Para aprovechar la función de anclaje de certificados disponible con AppConfig, vaya a Recursos > Aplicaciones > Nativo > Público > MicroStrategy HyperMobile > Asignación. A continuación, haga clic en el nombre de la asignación, vaya a Configuración de la aplicación y proporcione el hash del certificado en el campo CertificateMap en el siguiente formato:

hostnameA,certificateHashAPor ejemplo, la siguiente podría ser la cadena CertificateMap.

yourLibraryServer.com,sha256/yourCertificateHashPara admitir el anclaje de certificados para varios entornos o para proporcionar hash de certificado adicional para un host, separe todo hostname,certificateHash pares con una barra vertical (“|”). Por ejemplo,

hostnameA,certificateHashA1|hostnameB,certificateHashB|hostnameA,certificateHashA2El hash del certificado debe comenzar con sha256/.

Políticas de seguridad y control de acceso

Las organizaciones requieren seguridad granular y protección contra la pérdida de datos dentro de sus aplicaciones empresariales para evitar la filtración de datos y documentos confidenciales fuera del control de la empresa. Por ejemplo, una aplicación puede incluir una funcionalidad que una empresa desee deshabilitar por motivos de seguridad, como la capacidad de sincronizar datos con una nube pública como Dropbox. AppConfig aprovecha las capacidades listas para usar que proporciona iOS para hacer cumplir la configuración de seguridad y el control de acceso en las aplicaciones empresariales.

Configuración de seguridad personalizada

Además de la configuración móvil especificada por ConfigurationURL, los administradores pueden restringir la disponibilidad de algunas funciones de la aplicación para evitar la fuga o pérdida de datos. Estas restricciones se pasan a MicroStrategy HyperMobile añadiendo pares clave-valor a la sección Configuración de la aplicación de la pantalla Añadir asignación. Las siguientes restricciones pueden añadirse como pares booleanos clave-valor:

| Claves de seguridad personalizadas | Funcionalidad |

| EnableDataLossPrevention | Interruptor principal para todas las restricciones de la aplicación. Otras opciones, como DisableEmail o DisableCopyPaste, solo tendrá efecto cuando EnableDataLossPrevention está establecido en true |

| DisableEmail | Deshabilitar la funcionalidad del correo electrónico en toda la aplicación (solo limitado a la aplicación de correo nativa de iOS) |

| DisableOpenIn | Deshabilite todas las funciones para compartir en MicroStrategy HyperMobile, incluido el uso compartido de tarjetas o archivos. Deshabilite también todos los vínculos en las tarjetas Hyper. |

| DisableCopyPaste | Deshabilitar las opciones de copiar y pegar en todos los campos de texto y cuadros de texto |

| DisableCameraAccess | Desactivar la función de escáner de códigos QR y códigos de barras |

| DisableSaveToPhotos | Desactivar el menú “Guardar en foto” en la ventana emergente nativa de iOS al compartir tarjetas Hyper |

| DisableSpotlightSearch | Deshabilitar las funciones de búsqueda de Spotlight |

Para verificar la configuración de seguridad en MicroStrategy HyperMobile, vaya a Cuenta > Ver registro. Al visualizar el registro, puede ver la configuración de seguridad.

Túnel de aplicaciones

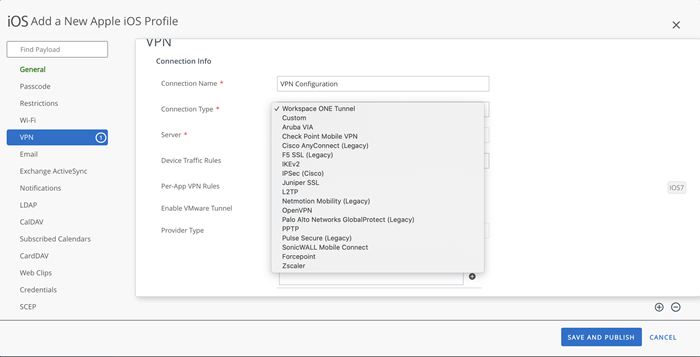

Una aplicación puede requerir acceso a servicios web que se encuentran detrás de un firewall corporativo, lo cual requiere un túnel de aplicación seguro. El protocolo VPN por aplicación logra el objetivo de un túnel de aplicaciones seguro. Por ejemplo, VM Workspace ONE UEM puede distribuir perfiles de VPN a sus dispositivos gestionados y dejar que aplicaciones como MicroStrategy HyperMobile configuren sus propias VPN siguiendo los perfiles. La configuración de VPN se incluye en los perfiles de dispositivo en la máquina virtual Workspace ONE UEM Console.

- Cree un perfil de dispositivo con AppProxy VPN habilitado y asígnelo a su dispositivo. Por ejemplo, en la máquina virtual Workspace ONE UEM Console, configure y distribuya el perfil de VPN en Dispositivos > Perfiles y recursos > Perfiles > Agregar o editar el perfil de iOS > VPN, donde puede especificar los dominios/nombres de host en el perfil para que la VPN se active automáticamente.

-

Para configurar VPN en el perfil del dispositivo, vaya a VPN > Configurar y ajustando el Tipo de conexión en la VPN deseada.

-

Publique el perfil de dispositivo en sus grupos de dispositivos. Defina los Grupos asignados en la página General del perfil de dispositivo y Guardar y publicar el perfil de dispositivo en sus grupos de dispositivos.

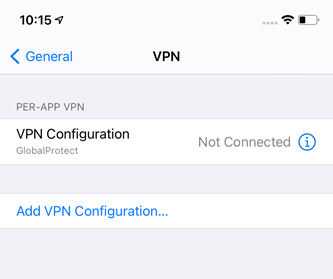

Una vez que haya asignado el perfil del dispositivo a su dispositivo, podrá ver todos los ajustes de VPN de la capa de aplicaciones en Configuración > VPN.

-

Configure el perfil de VPN por aplicación para MicroStrategy HyperMobile y autorícelo para utilizar la VPN eligiendo su perfil de dispositivo en el perfil de VPN por aplicación. Haga clic en MicroStrategy HyperMobile en Aplicaciones > Nativo. Haga clic en Asignar y edite la asignación.

- Instale la VPN elegida en el dispositivo y ábrala.

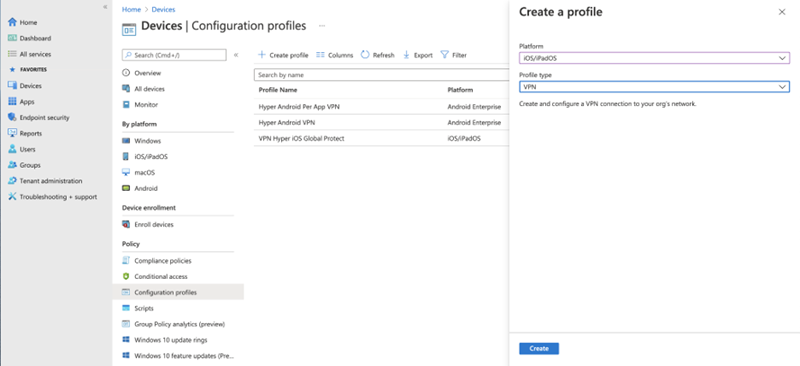

- En la consola de Microsoft Intune, cree un perfil de configuración para VPN:

Ir a Dispositivos > Perfiles de configuración > Crear perfil.

- En la lista desplegable Plataforma, elija iOS/iPadOS.

- En la lista desplegable Tipo de perfil, elija VPN.

-

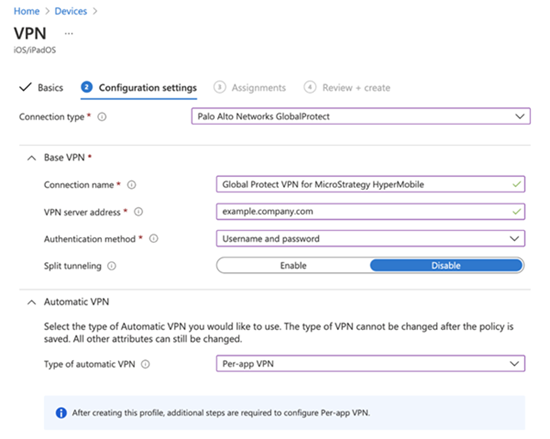

Rellene los ajustes básicos y de configuración relevantes. Asigne la configuración a los grupos correspondientes y cree el perfil. Este es un ejemplo de configuración de VPN para GlobalProtect de Palo Alto Networks.

- En el menú desplegable Tipo de VPN automática, elija VPN por aplicación.

-

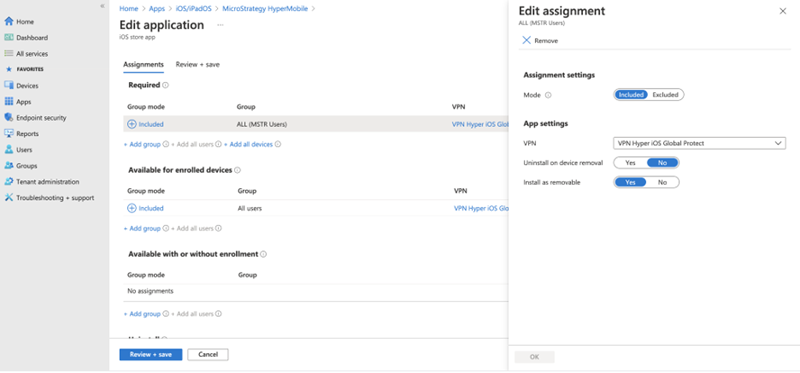

Ir a Aplicaciones > iOS/iPadOS y edite la aplicación MicroStrategy HyperMobile . Editar Asignación > Parámetros de la aplicación > VPN seleccionando el perfil de VPN que creó en el paso 2 y, a continuación, guarde los cambios.

- Abra la aplicación VPN elegida en el dispositivo.

Para obtener más información, consulte el Documentación oficial de Microsoft.

Esta configuración surte efecto una vez que MicroStrategy HyperMobile se envía al dispositivo. Cuando se inicia MicroStrategy HyperMobile , se conecta automáticamente al servidor VPN y el icono de VPN se muestra a la izquierda de la barra de estado.

- Configuración de la aplicación

Configure información como la conectividad de Intelligence Server, la información del proyecto, la configuración de la pantalla de inicio y la configuración general de la aplicación para eliminar la necesidad de formar a los usuarios finales sobre la configuración inicial.

-

Ayude a prevenir los ataques de intermediario proporcionando un hash de certificado de confianza para ayudar a establecer una conexión segura.

-

Políticas de seguridad y control de acceso

Restrinja las aplicaciones para que solo se ejecuten en dispositivos aprobados y haga cumplir las políticas de seguridad, como el cifrado requerido y la prevención de pérdida de datos, en el nivel de la aplicación.

-

Permitir de forma selectiva que las aplicaciones aprobadas utilicen un túnel de aplicación para conectarse al backend y las redes corporativas.

A continuación se describe el flujo de trabajo para integrar MicroStrategy HyperMobile con un proveedor EMM compatible con AppConfig. Se proporcionan ejemplos de máquinas virtuales Workspace ONE UEM (antes AirWatch) y Microsoft Intune, pero las instrucciones pueden extrapolarse para integrar MicroStrategy HyperMobile con otro proveedor de EMM compatible con AppConfig.

Añadir la aplicación MicroStrategy HyperMobile y configurar las configuraciones

-

Inicie sesión en la máquina virtual Workspace ONE UEM Console.

-

Ir a Recursos > Nativo > Público.

- Haga clic en Agregar aplicación.

- En el diálogo Añadir aplicación, elija Android en la lista desplegable Plataforma.

- Seleccionar Buscar en el App Store como el Origen.

-

En el campo Nombre, introduzca MicroStrategy HyperMobile y haga clic en Siguiente.

-

Cuando aparezca la aplicación, haga clic en ella y, a continuación, Seleccionar en la siguiente pantalla para añadirlo.

-

Haga clic en la Guardar y asignar para asignar la aplicación a los dispositivos.

-

En la pantalla Asignación, introduzca un nombre y los grupos de asignación.

- Ir a la Configuración de la aplicación y habilite la Enviar configuración Alternar.

-

Rellene todos los campos obligatorios y haga clic en Crear para finalizar la configuración.

- Publique la aplicación en los dispositivos de la lista de distribución.

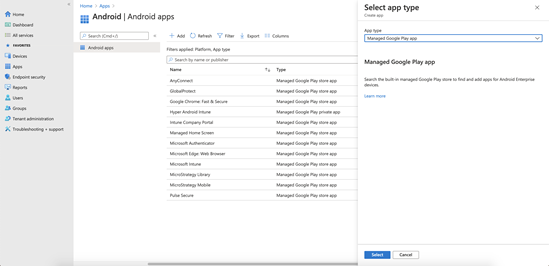

- Inicie sesión en Portal de Intune.

- Ir a Aplicaciones > Android y haga clic en + Agregar.

-

En el menú desplegable Tipo de aplicación, elija Aplicación Google Play administrado a continuación, haga clic en Seleccionar.

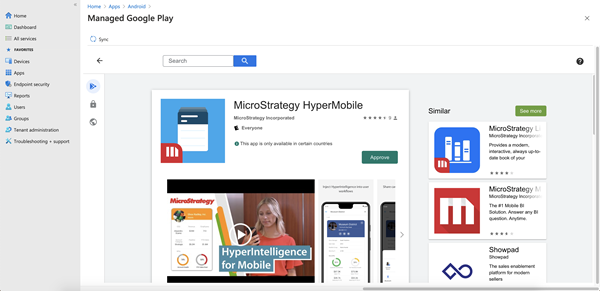

- En la barra de búsqueda de Google Play, busque MicroStrategy HyperMobile.

-

Haga clic en el MicroStrategy HyperMobile app en los resultados y haga clic en el Aprobar botón .

- Haga clic en la Sincronizar en la esquina superior izquierda. MicroStrategy HyperMobile debería aparecer en la lista de aplicaciones Android. Si no aparece, haga clic en el Actualizar para actualizar la lista de aplicaciones.

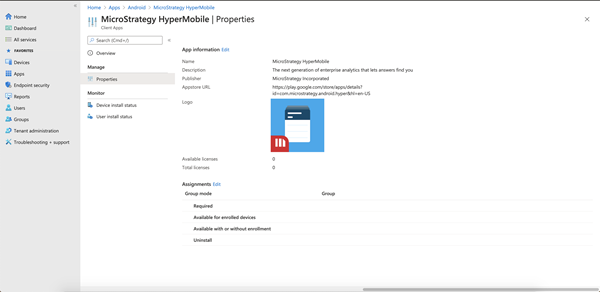

-

Haga clic en el MicroStrategy HyperMobile app y, a continuación, haga clic en Propiedades. Busque la sección asignaciones y haga clic en Editar. Asigne la aplicación a los grupos y usuarios necesarios.

- Ir a Aplicaciones > Políticas de configuración de aplicaciones y haga clic en + Agregar > Dispositivos administrados.

-

Asigne un nombre a la configuración. En la lista desplegable Plataforma, elija Android Enterprise. En el menú desplegable Tipo de perfil, elija una opción. Para la aplicación de destino, elija MicroStrategy HyperMobile y haga clic en Siguiente.

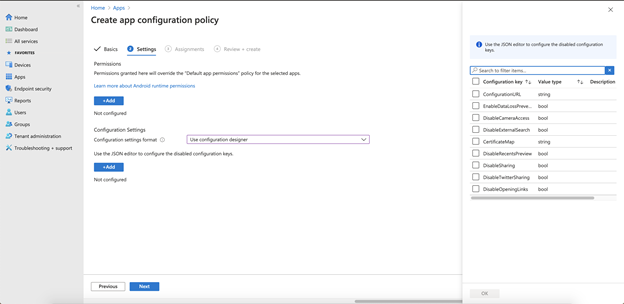

- En los parámetros de configuración, elija Utilizar diseñador de configuración y haga clic en + Agregar.

-

En el panel de la derecha aparecen las claves de configuración disponibles para la aplicación MicroStrategy HyperMobile . Marque la casilla de las claves que se van a añadir y haga clic en Aceptar.

- Rellene el valor de configuración para las claves de configuración elegidas y haga clic en Siguiente.

- En la página Asignaciones, asigne la configuración de la aplicación a los grupos, usuarios y dispositivos necesarios.

- En la última pantalla, haga clic en Crear. La configuración de la aplicación se aplica a los grupos, usuarios y dispositivos especificados para la aplicación MicroStrategy HyperMobile .

Las siguientes secciones explican cómo utilizar la integración AppConfig para enviar configuraciones a la aplicación MicroStrategy HyperMobile , configurar App Tunnel y configurar restricciones de seguridad.

Configuración de la aplicación

Con AppConfig, un administrador de dispositivos móviles puede definir un conjunto de claves de configuración que la aplicación MicroStrategy HyperMobile aceptará desde el servidor de EMM. Estas claves de configuración se definen en la consola de administración de EMM y normalmente se almacenan como parte de un perfil asignado a la aplicación para su implementación. Puede realizar estas configuraciones en la máquina virtual Workspace ONE UEM Console durante el proceso de distribución de la aplicación. El proveedor de EMM también tiene la capacidad de actualizar las configuraciones de forma inalámbrica, en cualquier momento en el futuro, a una aplicación existente, sin necesidad de reinstalar la aplicación. Puede crear distintas asignaciones de perfiles para implementar la aplicación en distintos grupos de dispositivos y aplicar así distintos parámetros de configuración a cada uno.

Una de las claves de configuración que se puede enviar a la aplicación MicroStrategy HyperMobile es la ConfigurationURL que es un vínculo para conectarse al servidor de Library, donde está implementada su tarjeta Hyper. Se les pide a los usuarios finales que inicien sesión con las opciones de autenticación correspondientes para que sea fácil configurar la información de conectividad.

Para configurar App Configuration en la máquina virtual Workspace ONE UEM Console, durante el aplicación y configuración instalación descrito anteriormente, ajuste el valor de ConfigurationURL conduce a la URL que tiene la información de configuración.

Obtener la URL de configuración

- Abra MicroStrategy Workstation.

- Ir a la Entornos pestaña

- Haga clic con el botón derecho en un entorno, elija Propiedades y haga clic en URL del entorno.

Anclaje de certificado

Anclaje de certificados ayuda a evitar los ataques de intermediarios mediante el uso de un hash de certificado de confianza para validar la conexión con un servidor. El hash de un certificado de confianza puede pasarse de una plataforma EMM, como VM Workspace One UEM, para comprobar la identidad del servidor. Para aprovechar la función de anclaje de certificados disponible con AppConfig, vaya a Recursos > Aplicaciones > Nativo > Público > MicroStrategy HyperMobile > Asignación. A continuación, haga clic en el nombre de la asignación, vaya a Configuración de la aplicación y proporcione el hash del certificado en el campo CertificateMap en el siguiente formato:

hostnameA,certificateHashAPor ejemplo, la siguiente podría ser la cadena CertificateMap.

yourLibraryServer.com,sha256/yourCertificateHashPara admitir el anclaje de certificados para varios entornos o para proporcionar hash de certificado adicional para un host, separe todo hostname,certificateHash pares con una barra vertical (“|”). Por ejemplo,

hostnameA,certificateHashA1|hostnameB,certificateHashB|hostnameA,certificateHashA2El hash del certificado debe comenzar con sha256/ o sha1/.

Políticas de seguridad y control de acceso

Las organizaciones requieren seguridad granular y protección contra la pérdida de datos dentro de sus aplicaciones empresariales para evitar la filtración de datos y documentos confidenciales fuera del control de la empresa. Por ejemplo, una aplicación puede incluir una funcionalidad que una empresa desee deshabilitar por motivos de seguridad, como la capacidad de sincronizar datos con una nube pública como Dropbox. AppConfig aprovecha las funcionalidades listas para usar que proporciona Android para hacer cumplir la configuración de seguridad y el control de acceso en las aplicaciones empresariales.

Configuración de seguridad personalizada

Además de la configuración móvil especificada por ConfigurationURL, los administradores pueden restringir la disponibilidad de algunas funciones de la aplicación para evitar la fuga o pérdida de datos. Estas restricciones se pasan a MicroStrategy HyperMobile añadiendo pares clave-valor a la sección Configuración de la aplicación de la pantalla Añadir asignación. Las siguientes restricciones pueden añadirse como pares booleanos clave-valor:

| Claves de seguridad personalizadas | Funcionalidad |

| EnableDataLossPrevention | Interruptor principal para todas las restricciones de la aplicación. Otras opciones, como DisableSharing o DisableCameraAccess, solo tendrá efecto cuando EnableDataLossPrevention está establecido en true |

| DisableSharing | Deshabilitar el uso compartido de la imagen de la tarjeta y la exportación del archivo de registro |

| DisableTwitterSharing | Deshabilitar compartir en Twitter |

| DisableOpeningLinks | Deshabilitar vínculos de apertura en tarjetas |

| DisableCameraAccess | Desactivar la función de escáner de códigos QR y códigos de barras |

| DisableRecentsPreview | Desactivar captura de pantalla en la pantalla de aplicaciones recientes |

Túnel de aplicaciones

Una aplicación puede requerir acceso a servicios web que se encuentran detrás de un firewall corporativo, lo cual requiere un túnel de aplicación seguro. El protocolo VPN por aplicación logra el objetivo de un túnel de aplicaciones seguro. Por ejemplo, VM Workspace ONE UEM puede distribuir perfiles de VPN a sus dispositivos gestionados y dejar que aplicaciones como MicroStrategy HyperMobile configuren sus propias VPN siguiendo los perfiles. La configuración de VPN se incluye en los perfiles de dispositivo en la máquina virtual Workspace ONE UEM Console.

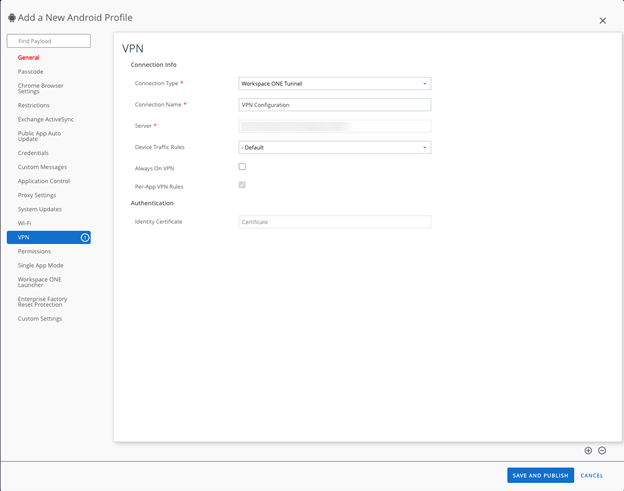

-

Cree un perfil de dispositivo con AppProxy VPN habilitado y asígnelo a su dispositivo. Por ejemplo, en la máquina virtual Workspace One UEM Console, configure y distribuya el perfil de VPN en Recursos > Perfiles y líneas base > Perfiles > Agregar o editar perfil > VPN, donde puede especificar los dominios/nombres de host en el perfil para que la VPN se active automáticamente.

-

Configure la VPN en el perfil del dispositivo estableciendo el Tipo de conexión en la VPN deseada.

-

Publique el perfil de dispositivo en sus grupos de dispositivos. Defina los Grupos asignados en la página General del perfil de dispositivo y Guardar y publicar el perfil de dispositivo en sus grupos de dispositivos.

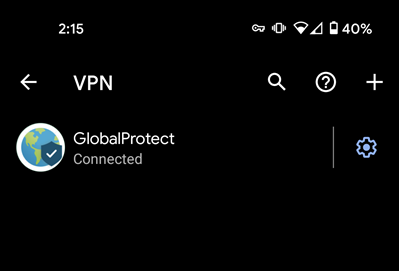

Una vez que haya asignado el perfil del dispositivo a su dispositivo, podrá ver todos los ajustes de VPN de la capa de aplicaciones en Configuración > Redes e Internet > Opciones avanzadas > VPN.

-

Configure la VPN en el perfil del dispositivo estableciendo el Tipo de conexión en la VPN deseada.

-

Publique el perfil de dispositivo en sus grupos de dispositivos. Defina los Grupos asignados en la página General del perfil de dispositivo y Guardar y publicar el perfil de dispositivo en sus grupos de dispositivos.

Una vez que haya asignado el perfil del dispositivo a su dispositivo, podrá ver todos los ajustes de VPN de la capa de aplicaciones en Configuración > Redes e Internet > Opciones avanzadas > VPN.

-

Configure el perfil VPN por aplicación para MicroStrategy HyperMobile y autorícelo para utilizar la VPN en la página de Asignación página > Túnel pestaña Aquí, puede seleccionarse un perfil eligiendo Seleccionar un perfil para dispositivos Android.

-

Instale la VPN elegida en el dispositivo y, a continuación, ábrala.

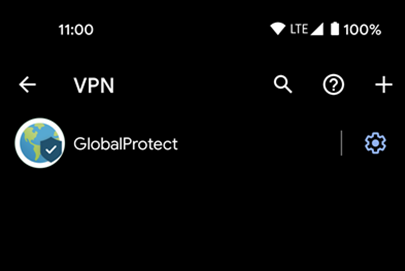

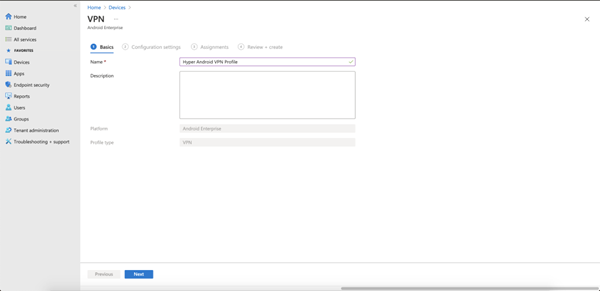

- Cree un perfil de VPN. Para ello, vaya a Dispositivos > Perfiles de configuración y haga clic en + Crear perfil.

- En la lista desplegable Plataforma, elija Android Enterprise. En el menú desplegable Tipo de perfil, elija VPN. Haga clic en Crear.

-

En la pantalla Básicos, indique un Nombre para el perfil de VPN y una descripción opcional. Haga clic en Siguiente.

-

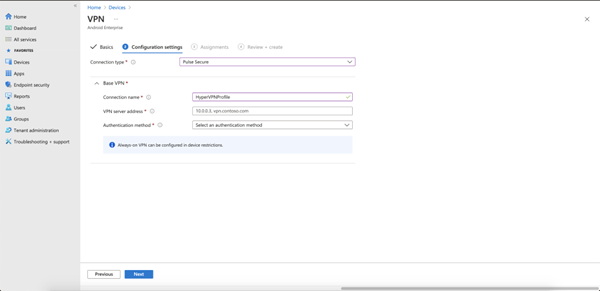

En la pantalla Ajustes de configuración, elija un Tipo de conexión del menú desplegable según su proveedor de VPN.

-

Después de elegir su proveedor de VPN, hay una sección para agregar el Nombre de la conexión, la dirección del servidor VPN y el Método de autenticación. Tome nota del Nombre de la conexión, ya que lo necesitará en un paso posterior. En la captura de pantalla siguiente, el nombre de la conexión es HyperVPNProfile. Haga clic en Siguiente.

- En la pantalla Asignaciones, añada los grupos, usuarios y dispositivos que deben utilizar este perfil de VPN. Haga clic en Siguiente.

- En la pantalla Revisar y crear, haga clic en Crear.

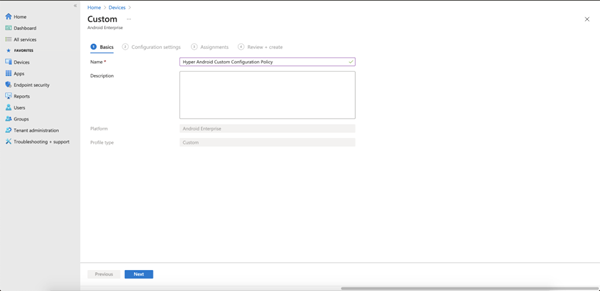

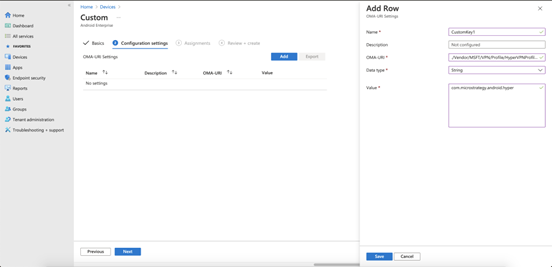

- Para crear una política de configuración personalizada, vaya a Dispositivos > Perfiles de configuración y haga clic en + Crear perfil.

- En la lista desplegable Plataforma, elija Android Enterprise. En el menú desplegable Tipo de perfil, elija Personalizado. Haga clic en Crear.

-

En la pantalla Básicos, indique un Nombre para el perfil de VPN y una descripción opcional. Haga clic en Siguiente.

-

En la pantalla Ajustes de configuración, haga clic en Añadir y proporcione los siguientes valores para la configuración. Haga clic en Guardar.

- Nombre: Proporcione un nombre para la configuración.

- Descripción: Proporcione una descripción opcional para la configuración.

- URI de OMA: Intro ./Vendor/MSFT/VPN/Profile/*Name*/PackageList, donde Name es el nombre de la conexión anotado más arriba. En este ejemplo, la cadena es ./Vendor/MSFT/VPN/Profile/HyperVPNProfile/PackageList.

- Tipo de datos: Seleccionar Cadena en la lista desplegable.

-

Valor: Indique el nombre del paquete de la aplicación MicroStrategy HyperMobile para Android: com.microstrategy.android.hyper.

-

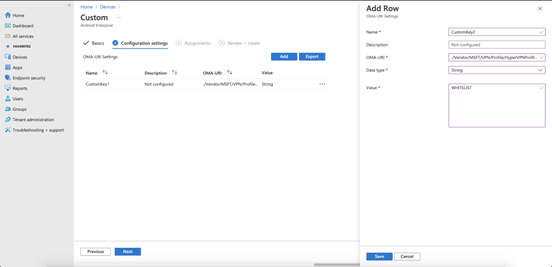

Haga clic en el Añadir de nuevo para agregar un ajuste y especificar las aplicaciones bloqueadas y permitidas. Proporcione los siguientes valores para la configuración. Haga clic en Guardar.

- Nombre: Proporcione un nombre para la configuración.

- Descripción: Proporcione una descripción opcional para la configuración.

- URI de OMA: Intro ./Vendor/MSFT/VPN/Profile/*Name*/Mode, donde Name es el nombre del perfil de VPN que ha anotado más arriba. En este ejemplo, la cadena es ./Vendor/MSFT/VPN/Profile/HyperVPNProfile/Mode.

- Tipo de datos: Seleccionar Cadena en la lista desplegable.

-

Valor: Intro BLACKLIST o WHITELIST. Utilizar el BLACKLIST para introducir una lista de aplicaciones que no pueden usar la conexión VPN. El resto de aplicaciones se conectan a través de la VPN. Utilizar el WHITELIST para introducir una lista de aplicaciones que pueden usar la conexión VPN. Las aplicaciones que no están en la lista no se conectan a través de la VPN

- Haga clic en Siguiente. En la pantalla Asignaciones, agregue los grupos, usuarios y dispositivos que deben utilizar esta directiva de configuración personalizada. Haga clic en Siguiente.

- En la pantalla Revisar y crear, haga clic en Crear.

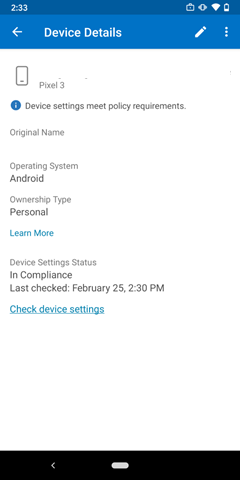

- Los usuarios deben configurar el perfil de VPN en su dispositivo Android. Asegúrese de que la aplicación Android del proveedor de VPN se ha agregado como aplicación aprobada a través de Intune para que los usuarios puedan instalarla en sus dispositivos.

-

Abra la aplicación Portal de empresa de Intune. En Dispositivos, seleccione el nombre de su dispositivo. Haga clic en Comprobar la configuración del dispositivo. El dispositivo se sincronizará con el servidor para obtener el perfil de VPN y la política de configuración personalizada.

-

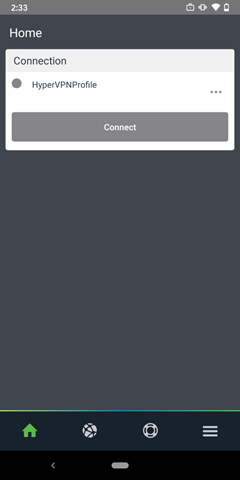

Abra la aplicación de su proveedor de VPN. Debería ver que el perfil de VPN se ha instalado en el dispositivo. La aplicación MicroStrategy HyperMobile para Android debería utilizar ahora este perfil de VPN.

Para obtener más información, consulte el Documentación oficial de Microsoft.

Esta configuración surte efecto una vez que MicroStrategy HyperMobile se envía al dispositivo. Cuando se inicia MicroStrategy HyperMobile , se conecta automáticamente al servidor VPN y aparece el icono de una llave en la barra de estado.