MicroStrategy ONE

Crea, modifica ed elimina connessioni vault

MicroStrategy ONE (dicembre 2024) aggiunge il supporto per i tipi di connessione vault HashiCorp e Amazon Web Services (AWS).

MicroStrategy ONE (settembre 2024) introduce la possibilità di creare, modificare ed eliminare connessioni vault. Semplifica la creazione di login di database sulla base dei segreti del vault recuperati da CyberArk Central Credential Provider.

Utilizzare le connessioni ai vault per consentire a MicroStrategy Intelligence Server di recuperare i dati dalle credenziali archiviate esternamente. Le connessioni Vault consentono di archiviare le credenziali all'interno dei sistemi aziendali anziché in MicroStrategy , al fine di garantire la riservatezza, l'integrità e la disponibilità delle informazioni sensibili.

Prerequisiti

Per gestire gli accessi al database basati sul vault, è necessario l'estensione Creare e modificare connessioni vault privilegio.

Crea una connessione CyberArk Vault

- Aprire la finestra di Workstation.

- Nel riquadro Navigazione, fare clic su Origini dati.

-

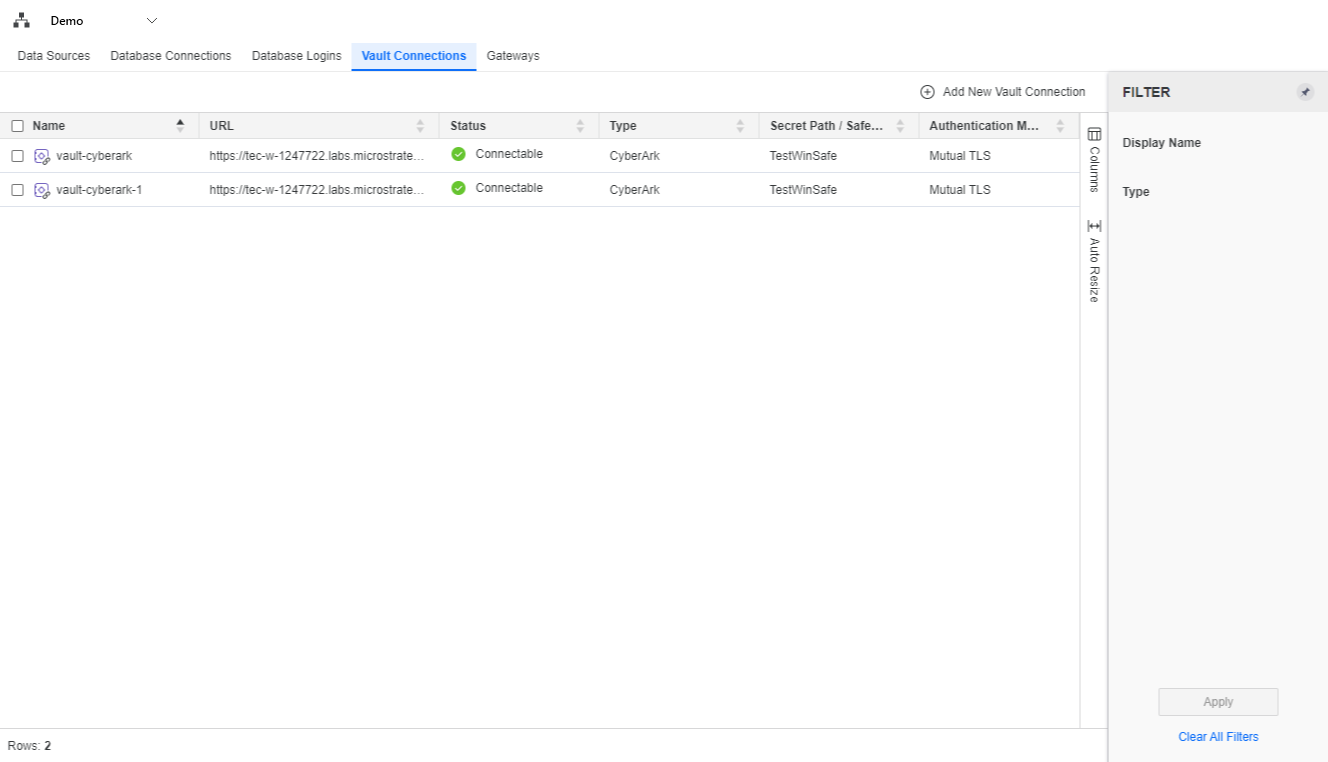

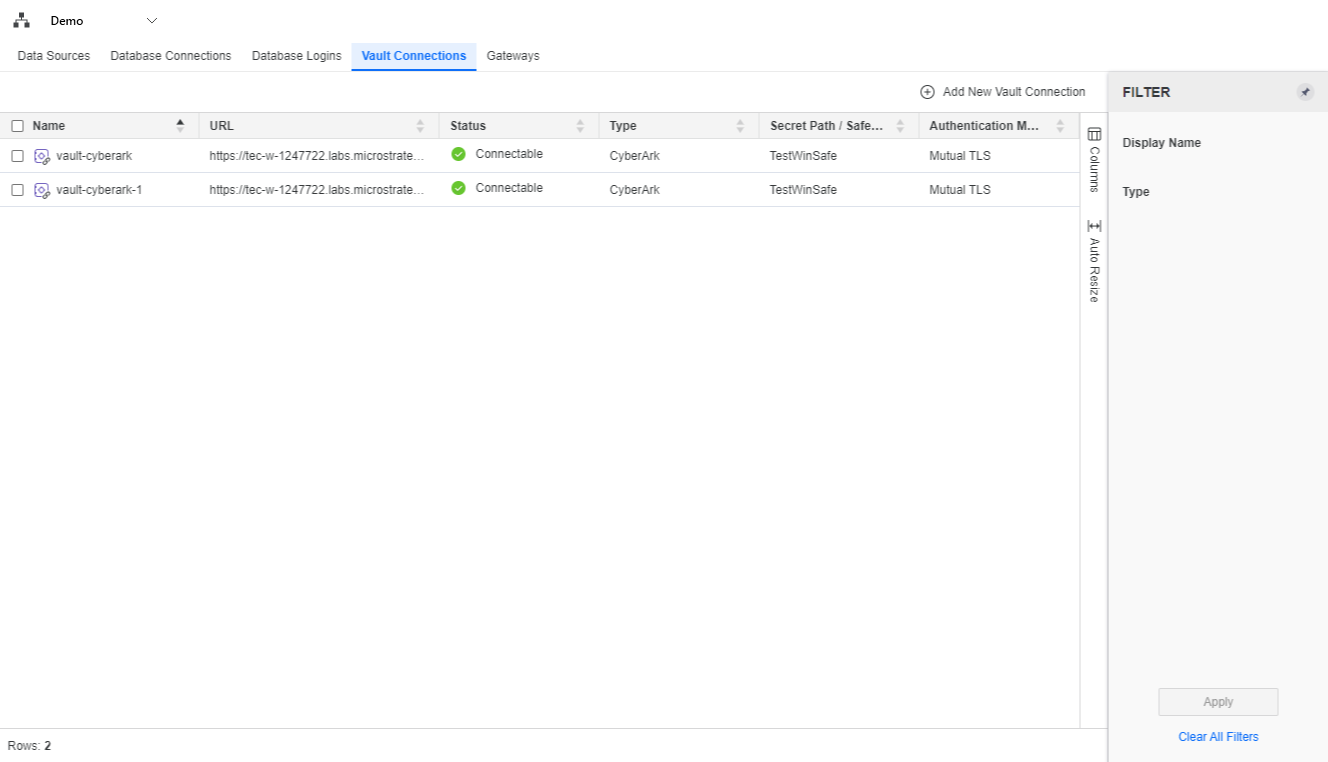

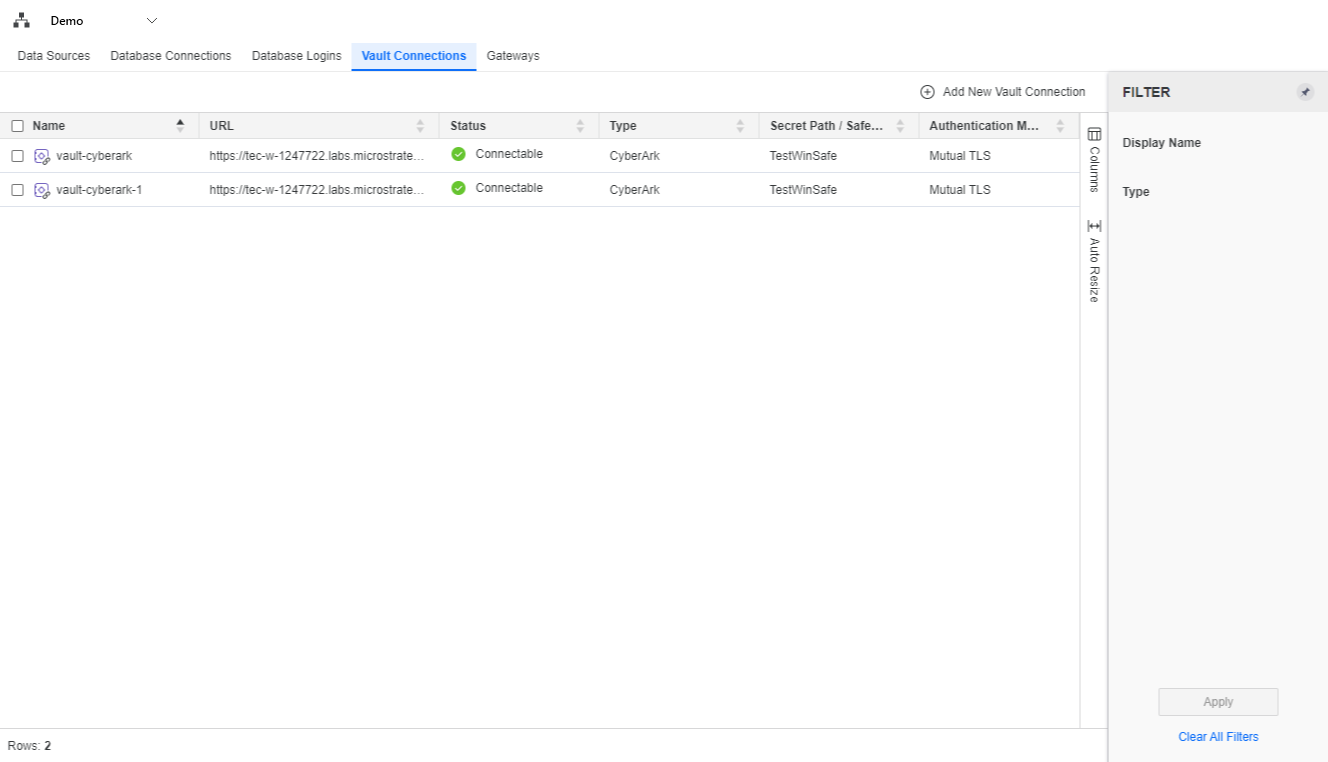

Fare clic su Connessioni vault per visualizzare tutte le connessioni vault.

-

Fare clic su

Aggiungi nuova connessione vault.

Aggiungi nuova connessione vault. -

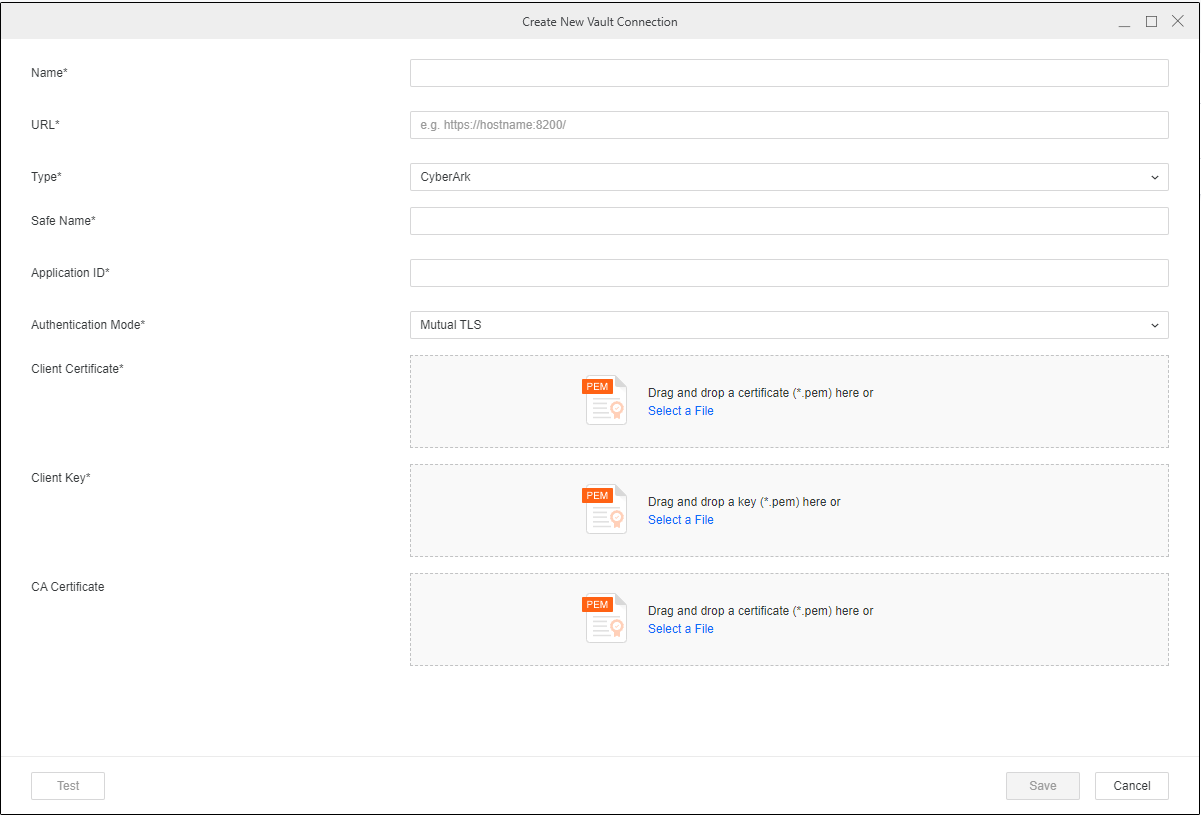

Immettere i valori nei seguenti campi:

-

Nome: Digitare un nome per la connessione.

-

Tipo: Scegliere CyberArk.

-

URL: Immettere l'URL dell'ambiente CyberArk.

-

Nome sicuro: Digitare il nome della cassaforte CyberArk a cui collegarsi.

-

Modalità di autenticazione: Scegliere TLS reciproco.

-

Certificato client: Fare clic su Selezionare un file, selezionare il file del certificato e fare clic su Apri.

-

Chiave client: Fare clic su Selezionare un file, selezionare il file del certificato e fare clic su Apri.

-

-

Fare clic su Salva.

Il CyberArk Central Credential Provider potrebbe utilizzare il caching per migliorare le prestazioni. Vedere Documentazione ufficiale di CyberArk per maggiori dettagli. Se la memorizzazione nella cache è abilitata, eseguire il seguente comando per aggiornare la cache dopo l'aggiunta o l'aggiornamento delle credenziali del database in CyberArk.

CopiaAppPrvMgr.exe RefreshCache

Crea una connessione vault HashiCorp

MicroStrategy supporta la lettura del valore-chiave (KV) motori segreti (versioni 1 e 2) e database secrete engine con ruoli statici provenienti da HashiCorp Vault Community Edition, HashiCorp Cloud Platform Vault Dedicated o HashiCorp Vault Enterprise. Per considerazioni sulla connessione al vault HashiCorp, cfr Considerazioni sulla connessione vault HashiCorp.

- Aprire la finestra di Workstation.

- Nel riquadro Navigazione, fare clic su Origini dati.

-

Fare clic su Connessioni vault per visualizzare tutte le connessioni vault.

-

Fare clic su

Aggiungi nuova connessione vault.

Aggiungi nuova connessione vault. -

Immettere i valori nei seguenti campi:

-

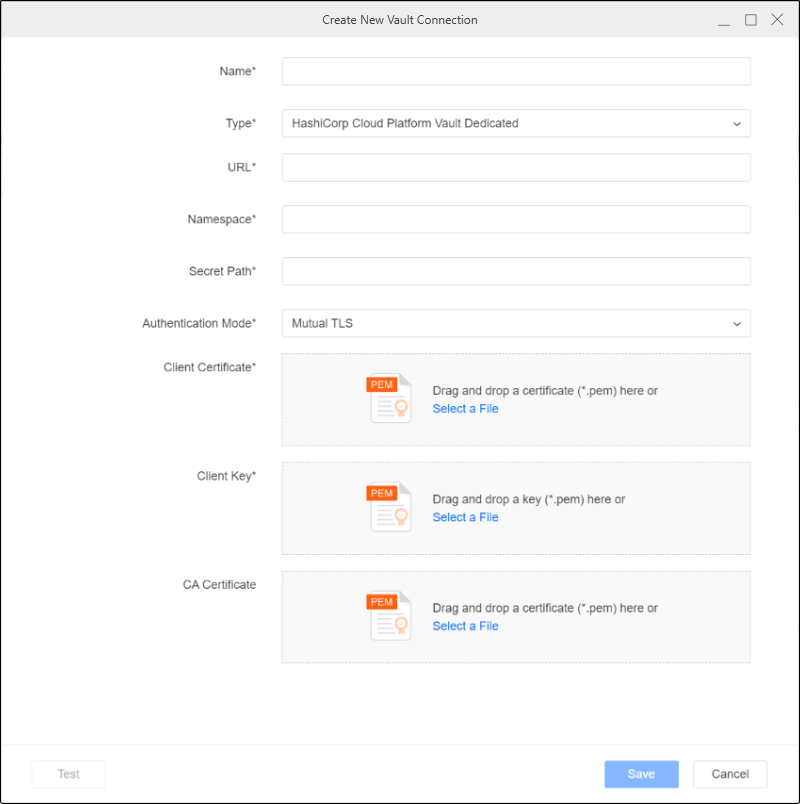

Nome: Digitare un nome per la connessione.

-

Tipo: Scegliere HashiCorp Vault Community Edition, HashiCorp Cloud Platform Vault dedicato, o HashiCorp Vault Enterprise.

-

URL: Immettere l'URL dell'ambiente HashiCorp.

-

Spazio dei nomi: Digitare lo spazio dei nomi HashiCorp. Questa opzione è disponibile solo per HashiCorp Cloud Platform Vault Dedicated e HashiCorp Vault Enterprise.

Per ulteriori informazioni sugli spazi dei nomi HashiCorp, vedere HCP Considerazioni sullo spazio dei nomi dedicato Vault.

-

Percorso segreto: Immettere il percorso in cui sono archiviati i segreti HashiCorp.

-

Modalità di autenticazione: Scegliere TLS reciproco.

-

Certificato client: Fare clic su Selezionare un file, selezionare il file del certificato e fare clic su Apri.

-

Chiave client: Fare clic su Selezionare un file, selezionare il file del certificato e fare clic su Apri.

-

Certificato CA: Fare clic su Selezionare un file, selezionare il file del certificato e fare clic su Apri.

Per ulteriori informazioni sulla creazione di certificati, vedere Configurazione servizio Web provider di credenziali centrali.

-

-

Fare clic su Salva.

Considerazioni sulla connessione vault HashiCorp

-

L'autenticazione con certificato TLS è disabilitata immediatamente da HashiCorp per gli ambienti HashiCorp Cloud Platform Vault Dedicated. Pertanto, assicurarsi di inviare una richiesta di supporto e procedere TLS Autenticazione certificato per abilitare TLS autenticazione.

-

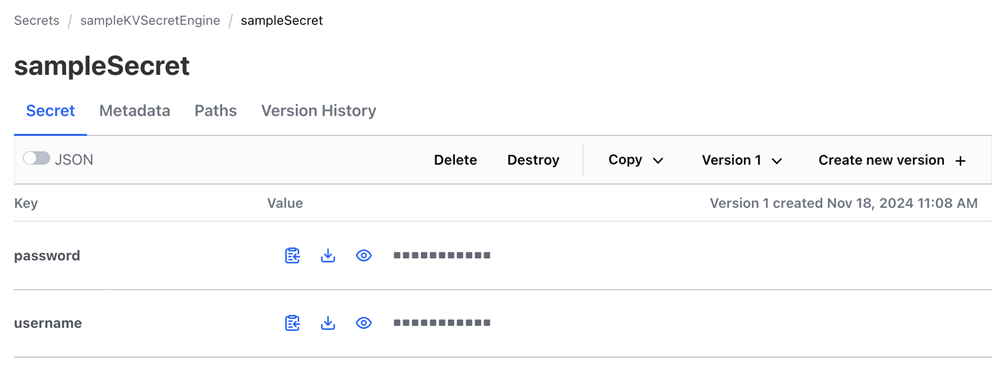

Quando si usa il valore-chiave (KV) secret, verificare che le credenziali del database siano salvate nelle chiavi nome utente e password. Vedere l'esempio seguente per il percorso segreto sampleKVSecretEngine e il nome del segreto sampleSecret dove nome utente e password sono salvati nelle chiavi del motore.

-

Assicurarsi che il nome del segreto non sia annidato per tutte le versioni di HashiCorp. Ad esempio, è possibile utilizzare nomeSegreto ma non NomeSegreto/sottopercorso.

Crea una connessione vault Amazon Web Services (AWS) Secrets Manager

MicroStrategy utilizza la modalità di autenticazione della chiave di accesso, basata su Identity Access Management (IAM), per ottenere i segreti da AWS. Per AWS Considerazioni sulla connessione al vault di Secrets Manager, vedere AWS Considerazioni sulla connessione vault di Secret Manager.

- Aprire la finestra di Workstation.

- Nel riquadro Navigazione, fare clic su Origini dati.

-

Fare clic su Connessioni vault per visualizzare tutte le connessioni vault.

-

Fare clic su

Aggiungi nuova connessione vault.

Aggiungi nuova connessione vault. -

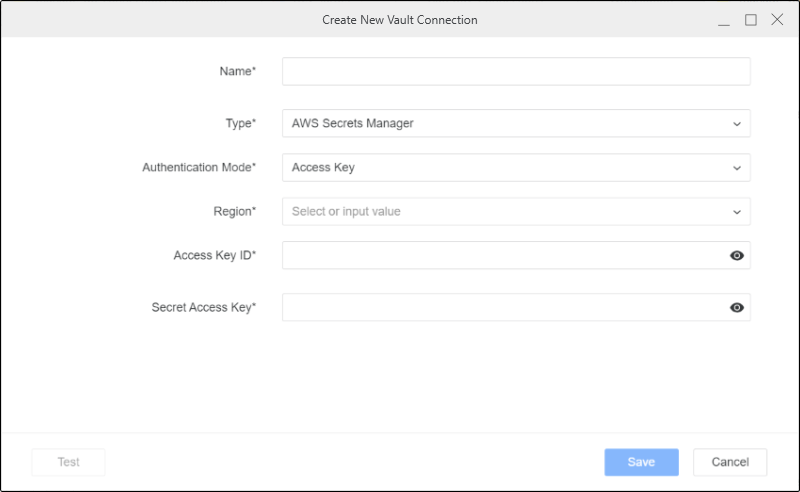

Immettere i valori nei seguenti campi:

-

Nome: Digitare un nome per la connessione.

-

Tipo: Scegliere AWS Responsabile dei segreti.

-

Autenticazione Modalità: Scegliere Chiave di accesso.

-

Regione: Scegliere il vault AWS regione.

-

ID chiave di accesso: Immettere il proprio AWS ID chiave di accesso.

-

Accesso segreto Chiave: Immettere il proprio AWS chiave di accesso segreta.

Per ulteriori informazioni su AWS chiavi di accesso, vedere Gestisci le chiavi di accesso per IAM utenti. Per ulteriori informazioni sulla concessione delle autorizzazioni per AWS Secrets Manager, vedere Autenticazione e controllo accessi per AWS Responsabile dei segreti.

-

-

Fare clic su Salva.

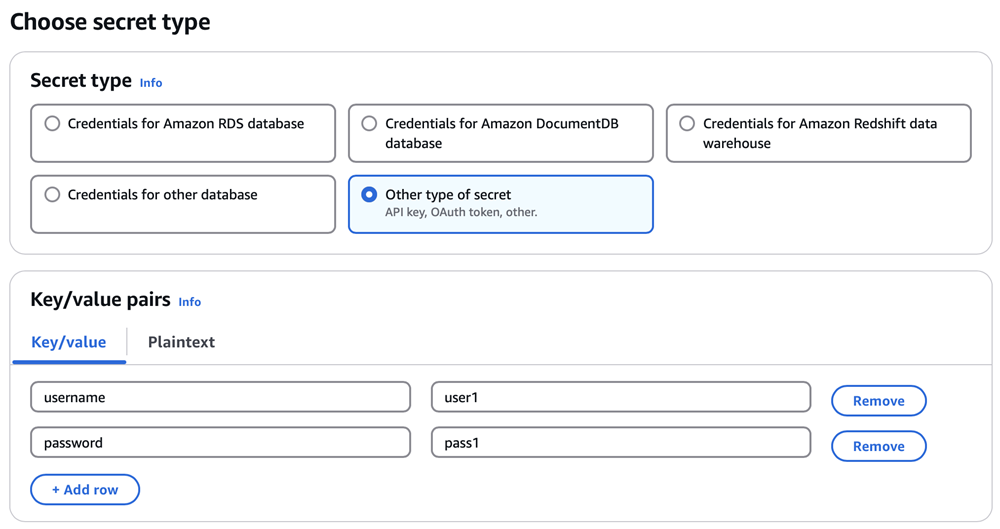

AWS Considerazioni sulla connessione vault di Secret Manager

Database e other i tipi di segreti sono supportati per AWS Responsabile dei segreti. Per other tipi segreti, utilizzare username e password coppie chiave/valore per archiviare le credenziali del database.

Modificare una connessione vault esistente

-

Per modificare o eliminare un oggetto connessione vault, fare clic con il pulsante destro del mouse su di esso nella tabella e scegliere Modifica o Elimina.

-

Per visualizzare le proprietà generali, il giornale di registrazione modifiche o l'accesso di sicurezza per la modifica degli ACL, fare clic con il pulsante destro del mouse su un oggetto connessione vault e scegliere Proprietà.

-

Fare clic su OK.

Argomento correlato

Crea, modifica ed elimina connessioni database autonome e login database