Strategy ONE

Linux-Installationsassistent – Topologiekonfiguration

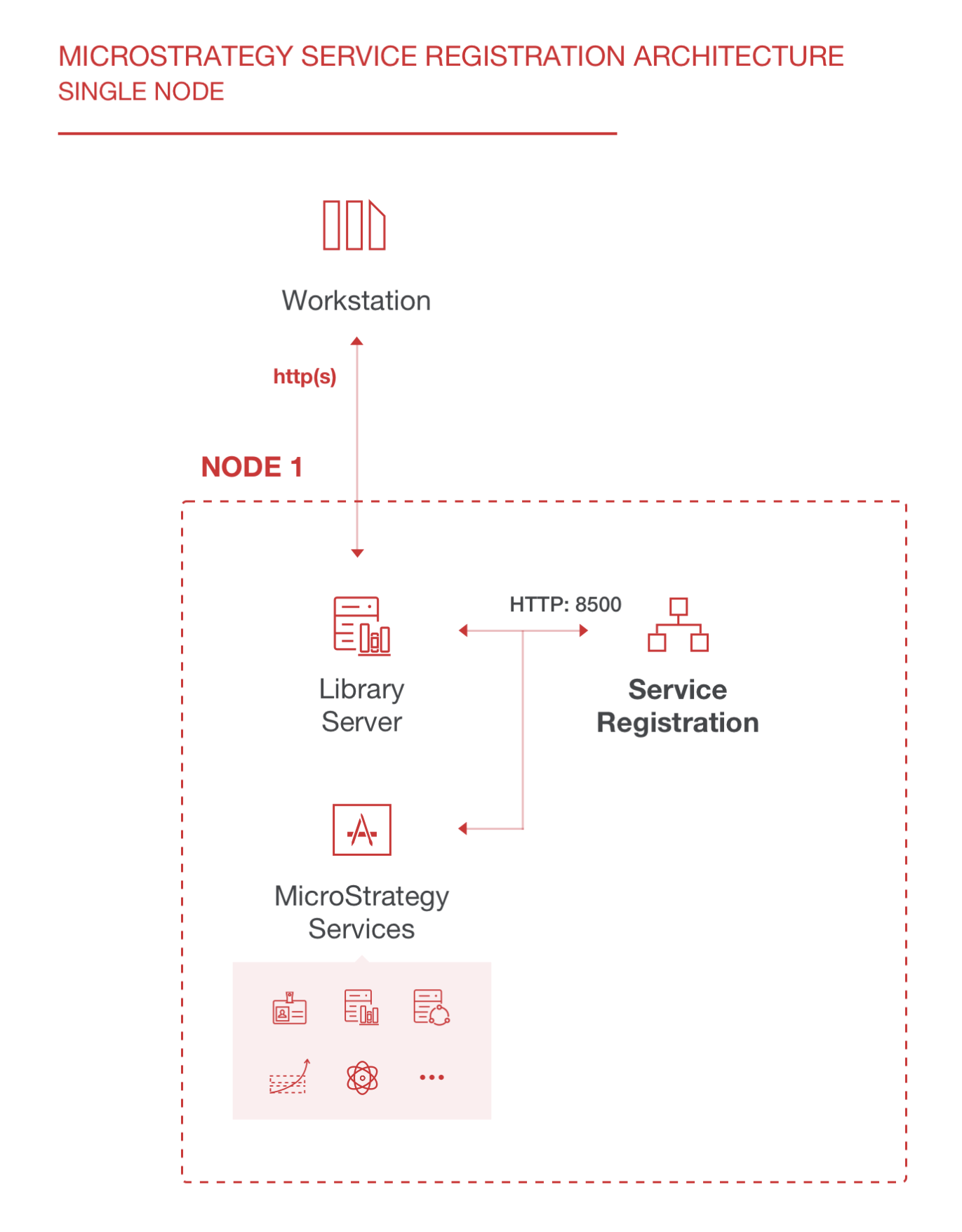

Topologie ermöglicht Administratoren, MicroStrategy-Dienste zu überwachen und in MicroStrategy Workstation zu verwalten. Folgende Funktionen werden unterstützt:

-

Service Health Monitor

Der Administrator kann MicroStrategy-Dienste per Workstation überwachen und sich ein Bild davon machen, ob sie ausgeführt oder angehalten werden.

-

Service Start/Stop

Der Administrator kann MicroStrategy-Dienste per Workstation starten oder anhalten. Diese Funktion ist zurzeit auf die SSH-Authentifizierung mit Benutzername und Kennwort beschränkt.

Siehe Zeigen Sie die Umgebungstopologie an und überwachen Sie die Dienste im Workstation-Hilfe für weitere Informationen zur Verwendung der Topologie in Workstation.

Die beiden folgenden Arten von Lightweight-Agenten dienen zum Überwachen von Diensten in Workstation:

-

Überwachungsagenten

Die Überwachungsagenten sind bei den meisten MicroStrategy-Diensten Bestandteil der Installation. Nutzen Sie diese Agenten, um Dienste zu überwachen und deren Zustand anzuzeigen.

-

Kommunikationsagenten:

Einige Überwachungsagenten treten auch als Kommunikationsagenten auf. Zusätzlich zur Überwachung von Diensten helfen Kommunikationsagenten anderen Überwachungsagenten, einander zu finden und Überwachungsinformationen zu erfassen. Der Administrator muss mindestens einen Agenten als Kommunikationsagenten auswählen, sodass alle anderen Agenten einander mithilfe dieses Agenten finden können.

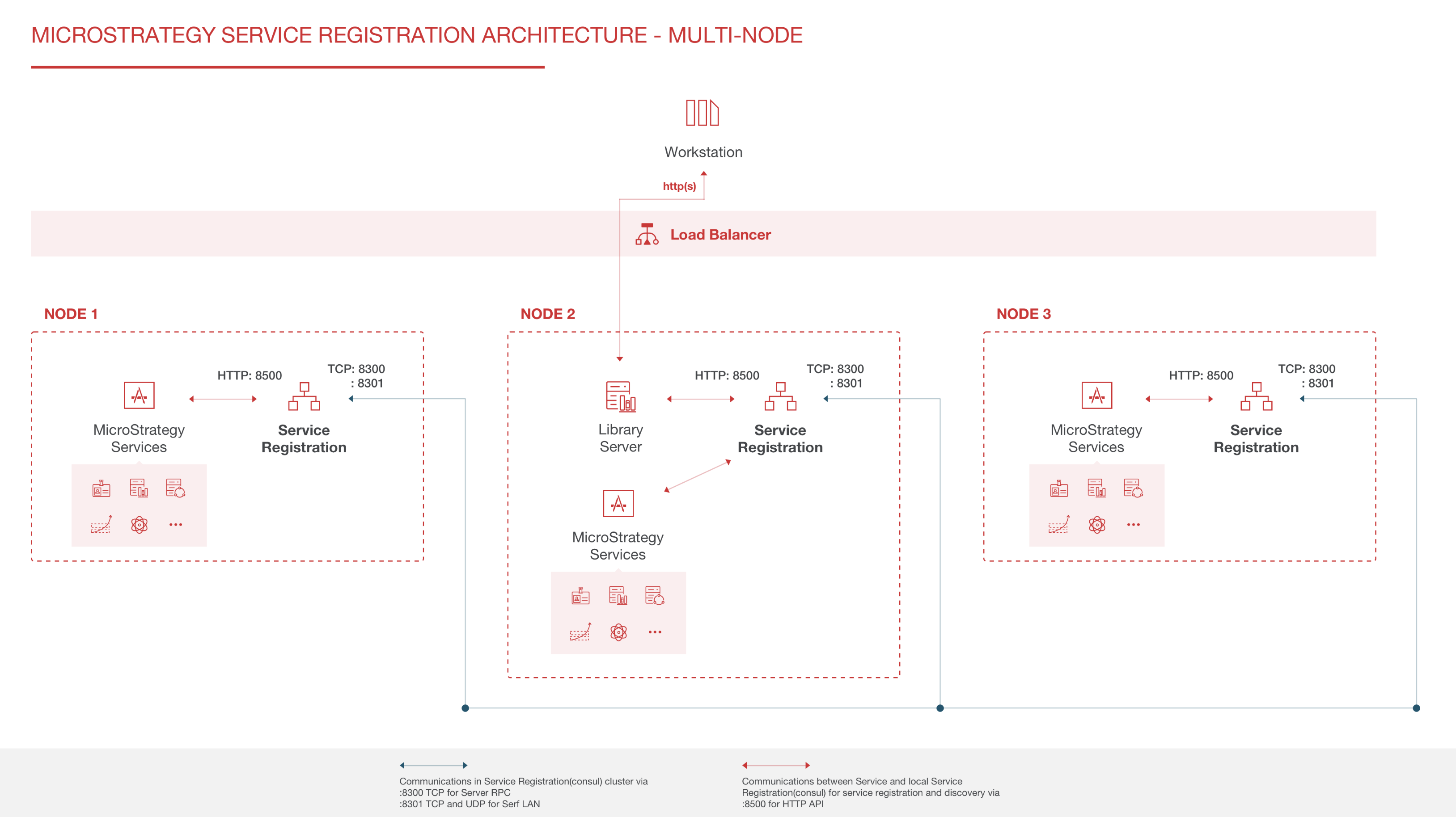

In Umgebungen, in denen drei oder mehr Computer MicroStrategy Services hosten, sollten Sie aus Gründen der Redundanz und höheren Zuverlässigkeit mindestens drei Kommunikationsagenten auswählen – für den Fall, dass ein Kommunikationsagent nicht mehr verfügbar ist. Die als Kommunikationsagenten ausgewählten Computer müssen MicroStrategy Services hosten, zum Beispiel Intelligence Server oder MicroStrategy Library. Wenn Sie nur einen Kommunikationsagenten nutzen möchten, sollten Sie dafür den Computer auswählen, auf dem MicroStrategy Library installiert ist (falls per MicroStrategy-Installation bereitgestellt), da Library direkt mit Workstation kommuniziert.

Wenn Ihre Library-Bereitstellung über eine WAR-Datei erfolgt oder Sie keinen Computer als Host für den Kommunikationsagenten verwenden, auf dem sich MicroStrategy Library befindet, verwenden Sie einen Computer, auf dem sich Intelligence Server befindet.

MicroStrategy verwendet Konsul Technologie für die Dienstregistrierung. Ein Überwachungsagent entspricht einem Consul-Agenten im Clientmodus. Ein Kommunikationsagent entspricht einem Consul-Agenten im Servermodus.

- Wählen Sie im Dialogfeld „Topologiekonfiguration“ des Installationsassistenten aus, ob Ihre Umgebung über diese verfügt Single oder Mehrere Maschinen.

-

Wenn sich in Ihrer Umgebung mehrere Computer befinden, legen Sie fest, welche dieser Computer als Kommunikationsagenten fungieren sollen. Wählen Sie unter allen Computern in Ihrer Umgebung, die MicroStrategy Services hosten, mindestens einen (bei Umgebungen mit mehreren Computern werden drei empfohlen) aus, die als Kommunikationsagent fungieren soll. Geben Sie jeden Computer in das Textfeld ein und trennen Sie die Eingaben durch Semikolon. Sie müssen auf allen Computern im Dialogfeld „Topologiekonfiguration“ des Installationsassistenten exakt die gleiche Liste eingeben, einschließlich der als Überwachungs- und Kommunikationsagenten agierenden Computer.

Die MicroStrategy Services lauten:

- MicroStrategy Intelligence Server

- MicroStrategy Web Universal

- MicroStrategy Library

- MicroStrategy Mobile

- MicroStrategy Messaging Services

- MicroStrategy Platform Analytics

- MicroStrategy-Zertifikatsspeicher

Aufgrund des Leadership-Auswahlalgorithmus ist eine ungerade Anzahl von Kommunikationsagenten erforderlich.

Beispiele:

Kopierenservername1.domain.com;servername2.domain.com;servername3.domain.com;

servername1.domain.com;Beispiel: Ihre Umgebung enthält die folgenden zwei Computer und Sie wählen einen Computer als Host für den Kommunikationsagenten aus:

- Computer 1 hostet MicroStrategy Library und den Kommunikationsagenten

- Computer 2 hostet den Intelligence Server

Geben Sie bei der Installation den vollständigen Domänennamen ein. maschine1.domain.com, auf beiden Computern.

Beispiel: Ihre Umgebung enthält die folgenden drei Computer und Sie möchten, dass alle Computer einen Kommunikationsagenten hosten:

- Computer 1 hostet MicroStrategy Library

- Computer 2 hostet Intelligence Server 1

- Computer 3 hostet Intelligence Server 2

Geben Sie bei der Installation Folgendes ein: maschine1.domain.com;maschine2.domain.com;maschine3.domain.com; auf allen drei Rechnern.

Beispiel: Ihre Umgebung enthält die folgenden fünf Computer, und Sie wählen drei Computer als Host für die Kommunikationsagenten aus:

- Computer 1 hostet MicroStrategy Library

- Computer 2 hostet Intelligence Server 1 und einen Kommunikations-Agenten

- Computer 3 hostet Intelligence Server 2 und einen Kommunikationsagenten

- Computer 4 hostet Intelligence Server 3 und einen Kommunikation-Agenten

- Computer 5 hostet den Intelligence Server oder andere Services

Eingabetaste drücken maschine1.domain.com;maschine2.domain.com;maschine3.domain.com; auf allen Computern.

Beachten Sie diese wichtigen Informationen:

-

In MicroStrategy 2019 ist OpenSSH nicht mehr auf Windows-Computern installiert. Sie müssen Open SSH installieren, um Dienste unter Verwendung der Topologie zu starten und anzuhalten. Bei einem Upgrade Ihres Systems von 11.0 auf 2019 wird Open SSH entfernt.

Wenn Consul bereits vor der Installation von MicroStrategy-Produkten auf einem Computer installiert wurde, betrifft dies die automatische Konfiguration und Ausführung der Dienstregistrierung. Wir raten von einer separaten Consul-Installation auf demselben Computer ab.

- Wenn Sie auswählen Umgebung mit mehreren Computern, müssen Sie eine ungerade Anzahl an Computern eingeben.

- Wenn sich in Ihrer Umgebung mehr als ein Computer und Computer mit dynamischen IP-Adressen als Kommunikationsagenten befinden, verwenden Sie während der Installation den FQDN für die Liste der als Kommunikationsagenten fungierenden Computer.

- Wenn sich in Ihrer Umgebung mehrere Computer und Computer mit dynamischen IP-Adressen als Kommunikationsagenten befinden, verwenden Sie während der Installation den FQDN für die Liste der als Kommunikationsagenten fungierenden Computer. Wenn eine IP-Adresse verwendet wird, sorgen Sie dafür, dass der Computer mit mehreren IP-Adressen mit einer in der Liste enthaltenen IP-Adresse gepingt werden kann.

Topologie unterstützt die Installation auf Computern mit öffentlichen IP-Adressen. Um unerwartete Joins zu Topologieknoten zu vermeiden, die möglicherweise Dienstinformationen offenlegen, müssen Sie Ihre Firewall richtig konfigurieren. Ihre Firewall sollte Ports für Server-RPC (Standard 8300), und Serf-LAN (Standard 8301) und Serf-WAN (Standard 8302) nur für Knoten innerhalb des Workstation-Topologie-Knotenclusters zulassen. Siehe Aktivieren der Topologiekommunikation durch eine Firewall für weitere Informationen.

Weitere Informationen finden Sie nach der Installation der Topologiefunktion Installieren und Konfigurieren von Topologie für zusätzliche Anweisungen zum Konfigurieren dieser Funktion für die Verwendung in Ihrer Umgebung.