Strategy ONE

Integration mit AppConfig-konformen EMM-Anbietern

MicroStrategy HyperMobile kann in jeden Enterprise Mobility Management (EMM)-Anbieter integriert werden, der die AppConfig-Richtlinien unterstützt. App-Konfiguration für das Unternehmen (AppConfig) ist der erste StandardAnsatz für die Konfiguration und den Schutz von Anwendungen im Unternehmen. Das Ziel der AppConfig-Initiative besteht darin, eine Sammlung von Best Practices für Unternehmensanwendungsentwicklungen bei der Interpretation von Anwendungskonfigurationen und Sicherheitsrichtlinien aus EMM-Systemen (Enterprise Mobility Management) zu definieren. Mit AppConfig können Unternehmen ihre vorhandenen Anlagen in EMM-Systeme, VPNs und Identitätsmanagement-Lösungen nutzen.

- iOS

- Android

- App-Konfiguration

Konfigurieren Sie Informationen wie die Intelligence Server-Konnektivität, Projektinformationen, Startseitenkonfigurationen und allgemeine App-Einstellungen, um Endbenutzer nicht über die erstzeitige Konfiguration zu informieren.

-

Helfen Sie bei der Verhinderung von Man-in-box-Angriffen, indem Sie einen vertrauenswürdigen Zertifikats-Hash bereitstellen, der beim Aufbau einer sicheren Verbindung hilft.

-

Sicherheitsrichtlinien und Zugriffssteuerung

Schränkt die Ausführung von Apps nur auf zugelassenen Geräten ein und erzwingt Sicherheitsrichtlinien wie die erforderliche Verschlüsselung und die Verhinderung von Datenverlust auf App-Ebene.

-

Genehmigte Apps SELECT-aktivieren, um einen App-Tunsel zu verwenden, um eine Verbindung mit Back-End- und Unternehmensnetzen herzustellen.

Unten wird der Workflow für die Integration von MicroStrategy HyperMobile mit einem EMM-Anbieter beschrieben, der AppConfig unterstützt. Beispiele werden für VM Workspace ONE angegeben UEM (ehemals AirWatch) und Microsoft InTune, aber die Anweisungen können extrapoliert werden, um MicroStrategy HyperMobile mit einem anderen AppConfig-konformen EMM-Anbieter zu verbinden.

Fügen Sie die MicroStrategy HyperMobile -Anwendung hinzu und richten Sie die Anwendungskonfigurationen ein

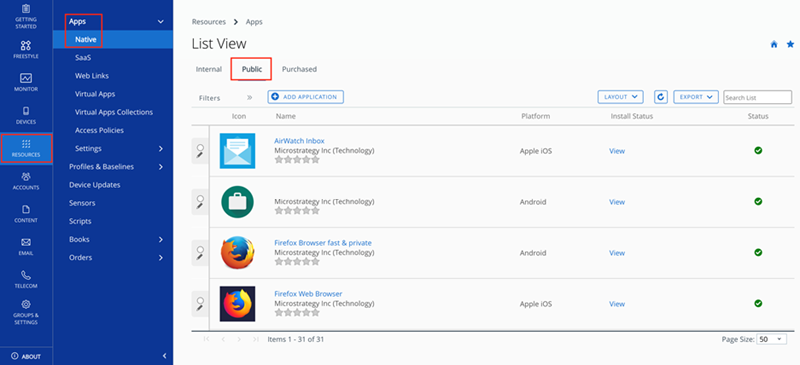

- Melden Sie sich bei der VM an Workspace ONE UEM-Konsole.

-

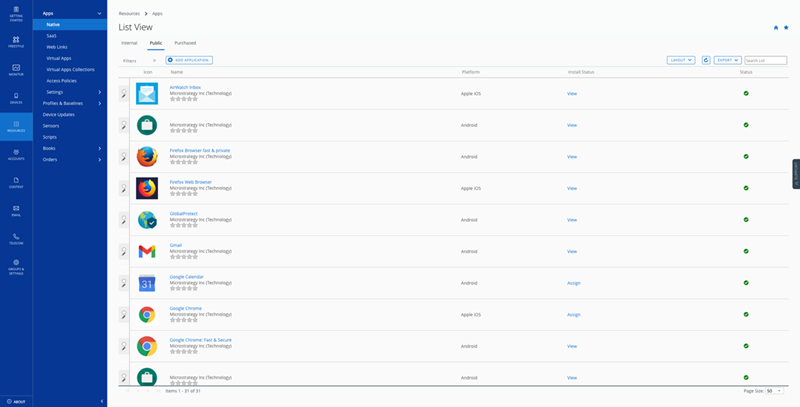

Wechseln Sie zu Ressourcen > Apps > Native > Öffentliche.

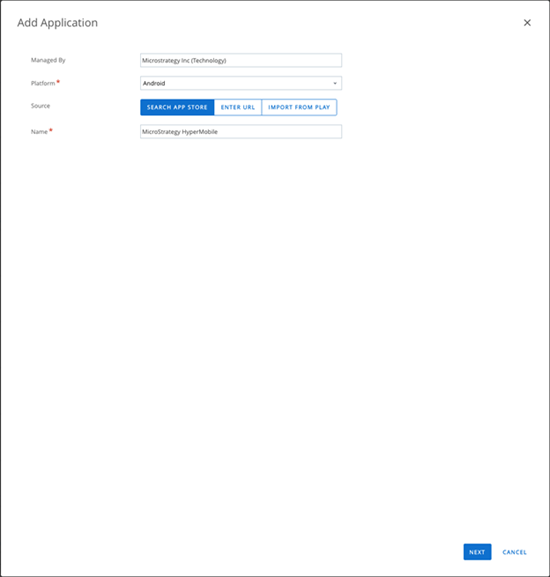

- Klicken Sie Anwendung hinzufügen.

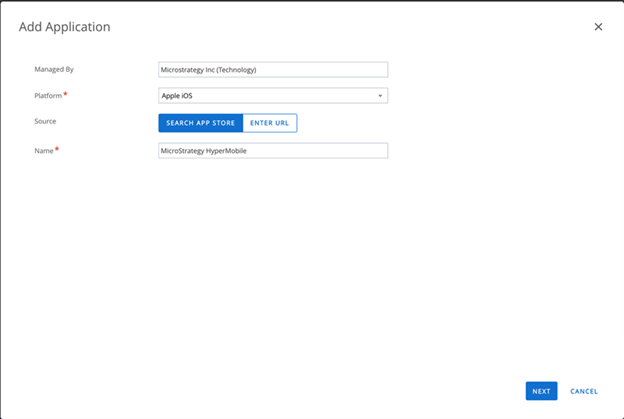

- Wählen Sie im Dialogfeld „Anwendung hinzufügen“ aus Apple iOS aus dem Dropdown „Plattform“ auswählen.

- Auswählen App Store durchsuchen als Quelle.

-

Geben Sie im Feld „Name“ ein MicroStrategy HyperMobile.

- Wenn die Anwendung angezeigt wird, klicken Sie auf die Anwendung.

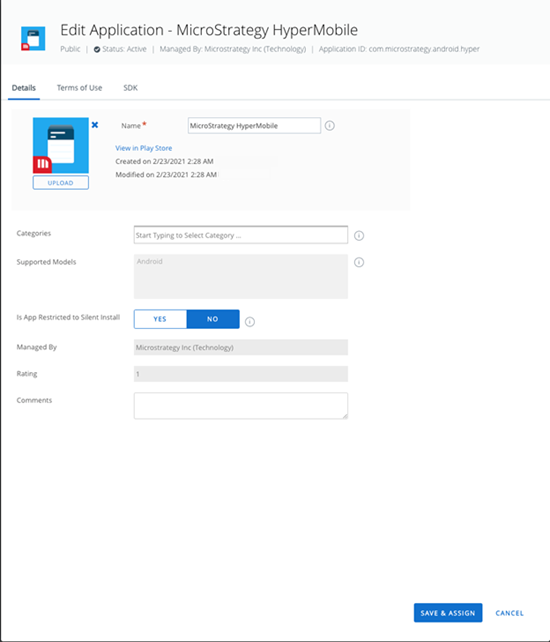

- Klicken Sie im folgenden Bildschirm auf Auswählen, um es hinzuzufügen.

- Klicken Sie auf Speichern und zuweisen, um die Anwendung Geräten zuzuweisen.

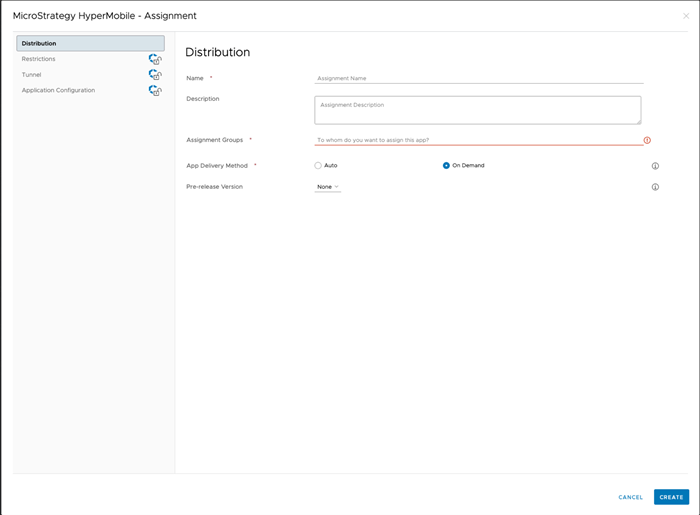

- Geben Sie im Bildschirm „Zuordnung hinzufügen“ einen Namen und Zuweisungsgruppen ein.

- Ändern Sie die Aufgabe aus Einschränkungen und Kanal und andere Attribute Registerkarten.

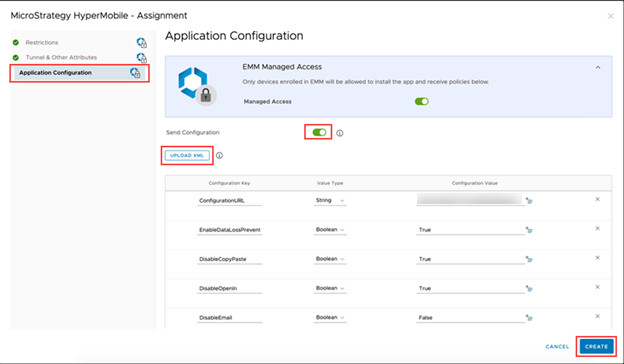

- Wechseln Sie zum Anwendungskonfiguration Registerkarte „“ auswählen und aktivieren Konfiguration senden umschalten.

- Fügen Sie die gewünschten Konfigurationsschlüssel und Werttypen hinzu und finden Sie sie in Benutzerdefinierte Sicherheitseinstellungen Bereich.

-

Füllen Sie alle erforderlichen Felder aus und klicken Sie auf Erstellen, um die Konfiguration abzuschließen.

- Veröffentlichen Sie die App auf den Geräten in der Vertriebsliste.

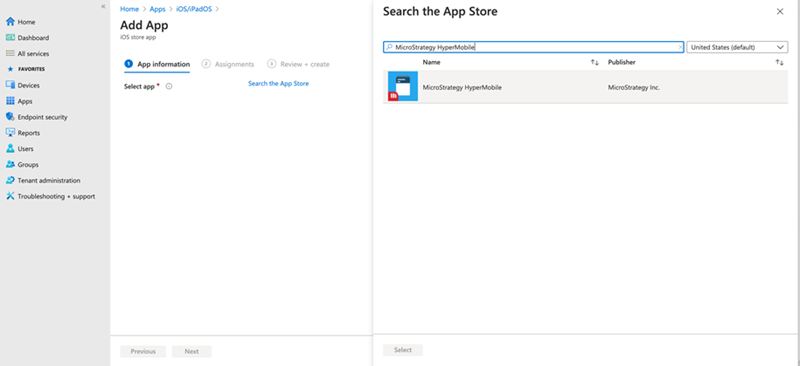

- Melden Sie sich bei an InTune-Portal.

-

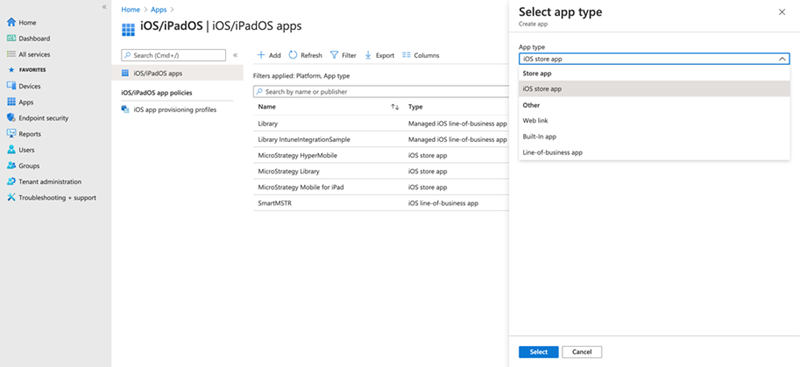

Wechseln Sie zu Apps > iOS/iAdOS > + Hinzufügen und auswählen iOS-Store-App von App-Typ Dropdown.

- Tippen Sie auf Im Apple Store durchsuchen.

-

Suchen nach MicroStrategy HyperMobile und wählen Sie die Anwendung aus.

- Geben Sie die App-Informationen und Zuweisungen ein und erstellen Sie die Anwendung.

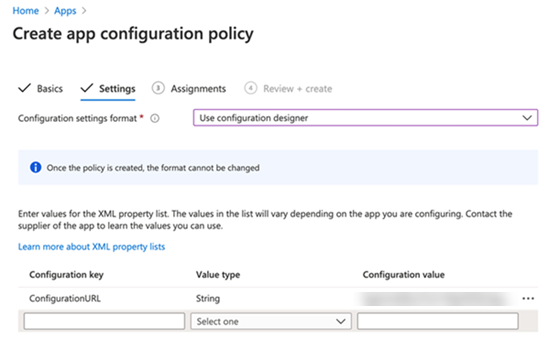

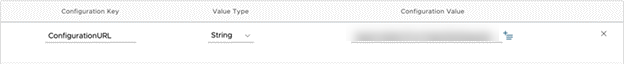

- Wechseln Sie zu Apps > App-Konfigurationsrichtlinien > + Hinzufügen und auswählen Verwaltete Geräte.

- Geben Sie den Richtliniennamen und die Plattform ein.

- Wählen Sie aus MicroStrategy HyperMobile App, die in den Schritten 1 bis 4 erstellt wurde, und tippen Sie auf Nächster.

-

Im Konfigurationseinstellungen Registerkarte, auswählen Konfigurationsdesigner verwenden zur Eingabe von angepassten Schlüsseln und Werten aus dem Benutzerdefinierte Sicherheitseinstellungen Bereich.

In den folgenden Abschnitten wird erklärt, wie Sie die AppConfig-Integration verwenden, um Konfigurationen an die MicroStrategy HyperMobile -App zu senden, den App-Tunmin zu konfigurieren und Sicherheitseinschränkungen zu konfigurieren.

App-Konfiguration

Mit AppConfig kann ein Mobile-Administrator einen Satz von Konfigurationsschlüsseln definieren, die die MicroStrategy HyperMobile -App vom EMM-Server akzeptiert. Diese Konfigurationsschlüssel werden in der EMM-Administratorkonsole definiert und typischerweise als Teil eines Profils gespeichert, das der App für die Bereitstellung zugewiesen ist. Sie können diese Konfigurationen während der Anwendungsverwaltung in der VM Workspace ONE UEM-Konsole einrichten. Der EMM-Anbieter hat auch die Möglichkeit, die Konfigurationen einer vorhandenen Anwendung jederzeit lokal zu aktualisieren, ohne dass die App selbst neu installiert werden muss. Sie können verschiedene Profilzuweisungen erstellen, um die Anwendung auf verschiedenen Gerätegruppen bereitzustellen, und dabei unterschiedliche Konfigurationseinstellungen auf jede Gerätegruppe anwenden.

Einer der Konfigurationsschlüssel, die an die MicroStrategy HyperMobile -App übermittelt werden können, ist ConfigurationURL Dies ist ein Link zur Verbindung mit dem Library Server, auf dem Ihre Hyper-Karte bereitgestellt ist. Endbenutzer werden aufgefordert, sich mit den entsprechenden Authentifizierungsoptionen anzumelden, damit sie Verbindungsinformationen mühelos einrichten können.

Um die App-Konfiguration in der VM Workspace ONE UEM-Konsole einzurichten, während Anwendungs- und Konfigurationssetup Wie oben beschrieben, legen Sie den Wert für fest ConfigurationURL Schlüssel zur URL mit den Konfigurationsinformationen.

Konfigurations-URL abrufen

- Öffnen Sie MicroStrategy Workstation.

- Wechseln Sie zum Umgebungen Tab.

- Klicken Sie mit der rechten Maustaste auf eine Umgebung und wählen Sie aus - Eigenschaften, und klicken Sie auf HyperIntelligence for Mobile Configuration URL.

Anheften von Zertifikaten

Anheften des Zertifikats hilft bei der Verhinderung von Man-in-them-Angriffen, indem ein vertrauenswürdiger Zertifikat-Hash verwendet wird, um die Verbindung zu einem Server zu validieren. Ein vertrauenswürdiger Zertifikat-Hash kann von einer EMM-Plattform, z. B. VM Workspace One UEM, übermittelt werden, um die Identität des Servers zu verifizieren. Um die mit AppConfig verfügbare Funktion zum Anheften von Zertifikaten zu nutzen, navigieren Sie zu Ressourcen > Apps > Native > Öffentliche > MicroStrategy HyperMobile > Zuweisung. Klicken Sie dann auf den Namen der Aufgabe und navigieren Sie zu Anwendungskonfiguration und geben Sie den Zertifikat-Hash im folgenden Format an:

hostnameA,certificateHashADas Folgende könnte beispielsweise die Zertifikatszuordnungszeichenfolge sein.

yourLibraryServer.com,sha256/yourCertificateHashUm das Anheften von Zertifikaten für mehrere Umgebungen zu unterstützen oder zusätzliche Zertifikat-Hashes für einen Host bereitzustellen, trennen Sie alle hostname,certificateHash Paar mit einem vertikalen Balken („“|“). Beispiel:

hostnameA,certificateHashA1|hostnameB,certificateHashB|hostnameA,certificateHashA2Der Zertifikat-Hash muss mit beginnen sha256/.

Sicherheitsrichtlinien und Zugriffssteuerung

Unternehmen benötigen detaillierte Sicherheitsmaßnahmen und Schutz vor Datenverlust in ihren Unternehmensfunktionen, um zu verhindern, dass sensible Daten und Dokumente außerhalb der Kontrolle des Unternehmens nach unten gelangen. Eine App kann beispielsweise Funktionen enthalten, die ein Unternehmen aus Sicherheitsgründen deaktivieren möchte, etwa die Möglichkeit, Daten mit einer öffentlichen Cloud wie Dropbox zu synchronisieren. AppConfig verwendet die standardmäßigen Funktionen von iOS, um Sicherheitseinstellungen und Zugriffssteuerung für Unternehmens-Apps zu erzwingen.

Benutzerdefinierte Sicherheitseinstellungen

Zusätzlich zu der von angegebenen Mobile-Konfiguration ConfigurationURLkönnen Administratoren die Verfügbarkeit mancher App-Funktionen einschränken, um Datenabwanderungen oder Datenverluste zu verhindern. Diese Einschränkungen werden an MicroStrategy HyperMobile übermittelt, indem zum Abschnitt „Anwendungskonfiguration“ auf dem Bildschirm „Zuweisung hinzufügen“ Schlüssel-Wert-Paate hinzugefügt werden. Die folgenden Einschränkungen können als BULLE-Schlüssel-Wert-Paarung hinzugefügt werden:

| Benutzerdefinierte Sicherheitsschlüssel | Funktionalität |

| EnableDataLossPrevention | Der Hauptregler für alle App-Einschränkungen. Andere Optionen, z DisableEmail oder DisableCopyPaste, wird nur wirksam, wenn EnableDataLossPrevention ist festgelegt auf true |

| DisableEmail | E-Mail-Funktion in der gesamten App deaktivieren (nur beschränkt auf die native E-Mail-App für iOS) |

| DisableOpenIn | Deaktivieren Sie alle Freigabefunktionen in MicroStrategy HyperMobile, einschließlich der Freigabe von Karten oder Dateien. Deaktivieren Sie außerdem alle Links auf Hyper-Karten. |

| DisableCopyPaste | Kopier- oder Einfügungsoptionen für alle Textfelder und Textboxen deaktivieren |

| DisableCameraAccess | Deaktivieren Sie die QR-Code- und Barcode-Scanner-Funktion |

| DisableSaveToPhotos | Deaktivieren Sie das Menü „Unter Foto speichern“ im nativen iOS- Popover beim Freigeben von Hyper-Karten |

| DisableSpotlightSearch | Spotlight-Suchfunktionen deaktivieren |

To verify the security settings in MicroStrategy HyperMobile, go to Konto > Protokoll anzeigen. Wenn Sie das Protokoll anzeigen, können Sie die Sicherheitseinstellungen sehen.

App-Tunmin

Eine Anwendung erfordert möglicherweise Zugriff auf Webdienste, die sich hinter der Firewall eines Unternehmens befinden. Dies erfordert einen sicheren App-Tunsel. Das VPN-Protokoll pro App erreicht das Ziel eines sicheren App-Tunnins. VM Workspace ONE UEM kann beispielsweise VPN- Profile an seine verwalteten Geräte verteilen und Apps wie MicroStrategy HyperMobile erlauben, ihre eigenen VPNs entsprechend den Profilen einzurichten. Die VPN-Einstellungen sind in den Geräteprofilen in der VM Workspace ONE UEM-Konsole enthalten.

- Erstellen Sie ein Geräteprofil mit aktiviertem AppProxy VPN und Weisen Sie es Ihrem Gerät zu. Konfigurieren und verteilen Sie das VPN-profil in Geräte > Profile & Ressourcen > Profile > iOS-profil hinzufügen oder bearbeiten > VPN, wo Sie die Domänen/Hostnamen im Profil angeben können, um das VPN automatisch auszulösen.

-

Konfigurieren Sie das VPN im Geräteprofil, indem Sie zu „“ gehen VPN > Konfigurieren und Festlegen des Verbindungstyps auf das gewünschte VPN.

-

Veröffentlichen Sie das Geräteprofil in Ihren Gerätegruppen. Legen Sie die zugewiesenen Gruppen auf der Seite „Allgemein“ des Geräteprofils fest und Speichern und veröffentlichen das Geräteprofil Ihren Gerätegruppen zuordnen.

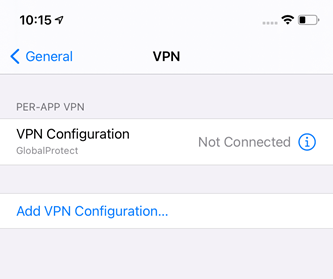

Nachdem Sie Ihrem Gerät das Geräteprofil zugewiesen haben, können Sie alle VPN-Einstellungen auf App-Ebene in sehen Einstellungen > VPN.

-

Konfigurieren Sie das Pro-App- VPN- Profil für MicroStrategy HyperMobile und berechtigen Sie es zur Verwendung des VPN, indem Sie das entsprechende Geräteprofil im „Pro-App VPN-profil“ auswählen. Klicken Sie MicroStrategy HyperMobile in Apps > Native. Klicken Sie Zuweisen und bearbeiten Sie die Aufgabe.

- Installieren Sie das ausgewählte VPN auf dem Gerät und öffnen Sie es.

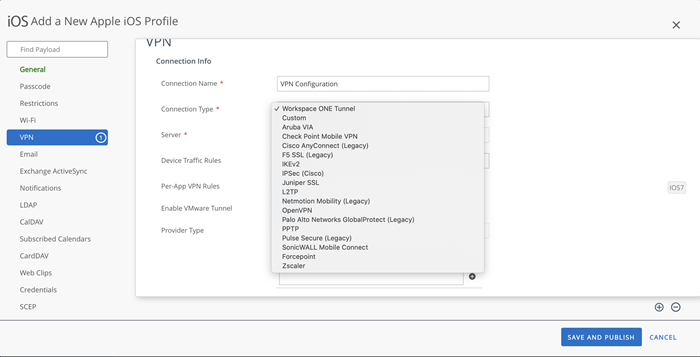

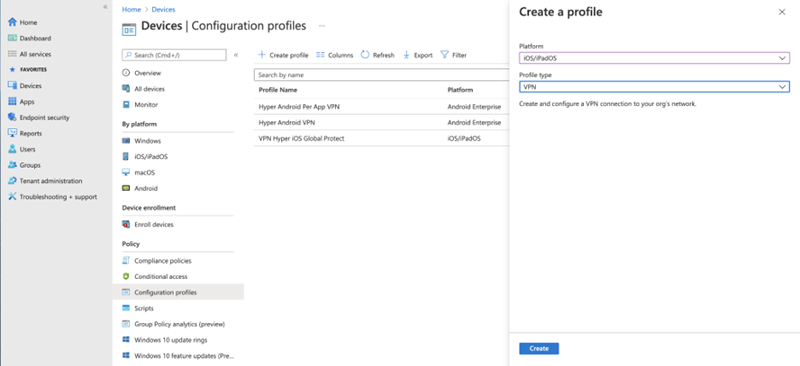

- Erstellen Sie in der Microsoft InTune-Konsole ein Konfigurationsprofil für VPN:

Wechseln Sie zu Geräte > Konfigurationsprofile > Profil erstellen.

- Wählen Sie aus dem Dropdown „Plattform“ die Option aus iOS/iAdOS.

- Wählen Sie aus der Dropdown-Liste Profiltyp die Option aus VPN.

-

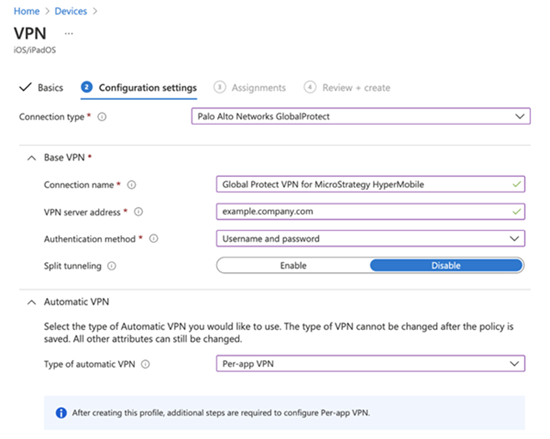

Geben Sie die relevanten Grund- und Konfigurationseinstellungen ein. Weisen Sie die Einstellungen den entsprechenden Gruppen zu und erstellen Sie das Profil. Hier ist ein Beispiel für die VPN-Konfiguration für Palo Alte Netzwerke GlobalProtect.

- Wählen Sie aus der Dropdown-Liste „Typ des automatischen VPN“ die Option aus VPN pro App.

-

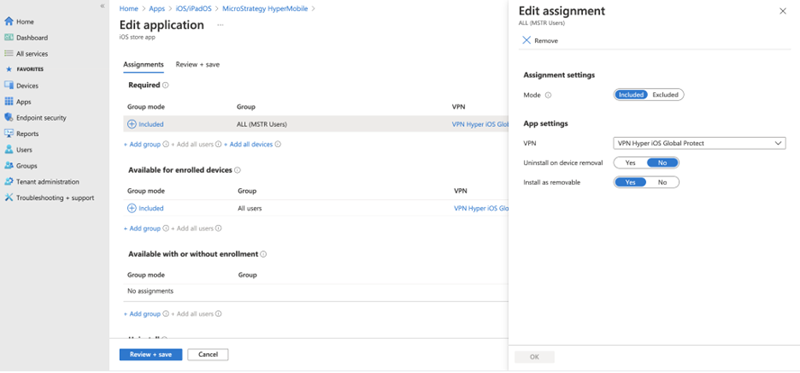

Wechseln Sie zu Apps > iOS/iAdOS and edit the MicroStrategy HyperMobile application. Bearbeiten Zuweisung > App-Einstellungen > VPN indem Sie das in Schritt 2 erstellte VPN-profil auswählen und die Änderungen speichern.

- Öffnen Sie die ausgewählte VPN-Anwendung auf dem Gerät.

Weitere Informationen finden Sie in der amtliche Microsoft-Dokumentation.

Diese Einstellungen werden wirksam, sobald MicroStrategy HyperMobile an das Gerät übermittelt wird. Wenn MicroStrategy HyperMobile gestartet wird, stellt es automatisch eine Verbindung mit dem VPN-Server her und das VPN-Symbol wird links in der Statusleiste angezeigt.

- App-Konfiguration

Konfigurieren Sie Informationen wie die Intelligence Server-Konnektivität, Projektinformationen, Startseitenkonfigurationen und allgemeine App-Einstellungen, um Endbenutzer nicht über die erstzeitige Konfiguration zu informieren.

-

Helfen Sie bei der Verhinderung von Man-in-box-Angriffen, indem Sie einen vertrauenswürdigen Zertifikats-Hash bereitstellen, der beim Aufbau einer sicheren Verbindung hilft.

-

Sicherheitsrichtlinien und Zugriffssteuerung

Schränkt die Ausführung von Apps nur auf zugelassenen Geräten ein und erzwingt Sicherheitsrichtlinien wie die erforderliche Verschlüsselung und die Verhinderung von Datenverlust auf App-Ebene.

-

Genehmigte Apps SELECT-aktivieren, um einen App-Tunsel zu verwenden, um eine Verbindung mit Back-End- und Unternehmensnetzen herzustellen.

Unten wird der Workflow für die Integration von MicroStrategy HyperMobile mit einem EMM-Anbieter beschrieben, der AppConfig unterstützt. Beispiele werden für VM Workspace ONE angegeben UEM (ehemals AirWatch) und Microsoft InTune, aber die Anweisungen können extrapoliert werden, um MicroStrategy HyperMobile mit einem anderen AppConfig-konformen EMM-Anbieter zu verbinden.

Fügen Sie die MicroStrategy HyperMobile -Anwendung hinzu und richten Sie die Anwendungskonfigurationen ein

-

Melden Sie sich bei der VM Workspace ONE UEM-Konsole an.

-

Wechseln Sie zu Ressourcen > Native > Öffentliche.

- Klicken Sie Anwendung hinzufügen.

- Wählen Sie im Dialogfeld „Anwendung hinzufügen“ aus Android aus dem Dropdown „Plattform“ auswählen.

- Auswählen App Store durchsuchen als Quelle.

-

Geben Sie im Feld „Name“ ein MicroStrategy HyperMobile und klicken Sie auf Nächster.

-

Wenn die Anwendung angezeigt wird, klicken Sie auf die Anwendung und dann Auswählen auf dem folgenden Bildschirm, um ihn hinzuzufügen.

-

Klicken Sie auf Speichern und zuweisen, um die Anwendung Geräten zuzuweisen.

-

Geben Sie auf dem Bildschirm „Zuweisungen“ einen Namen und Aufgabengruppen ein.

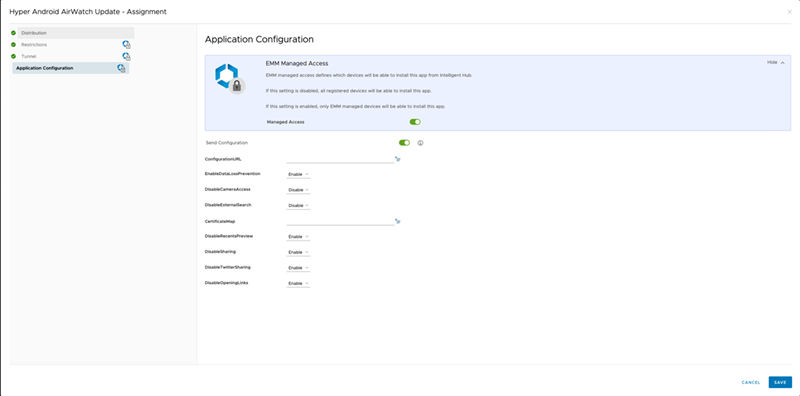

- Wechseln Sie zum Anwendungskonfiguration Registerkarte „“ auswählen und aktivieren Konfiguration senden umschalten.

-

Füllen Sie alle erforderlichen Felder aus und klicken Sie auf Erstellen, um die Konfiguration abzuschließen.

- Veröffentlichen Sie die App auf den Geräten in der Vertriebsliste.

- Melden Sie sich bei an InTune-Portal.

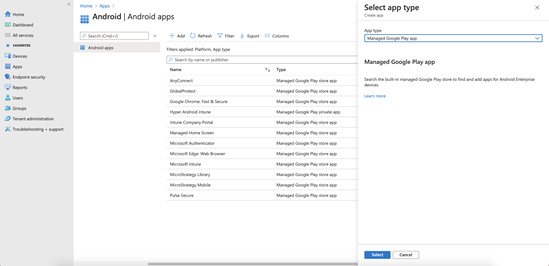

- Wechseln Sie zu Apps > Android und klicken Sie auf + Hinzufügen.

-

Wählen Sie im Dropdown-Menü „App-Typ“ die Option aus Verwaltete Google Play-App dann auf klicken Auswählen.

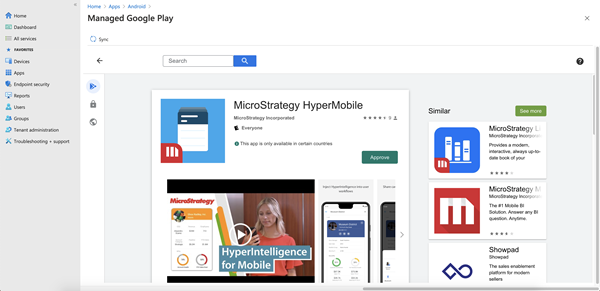

- Suchen Sie in der Suchleiste von Google Play nach MicroStrategy HyperMobile.

-

Klicken Sie auf MicroStrategy HyperMobile app in den Ergebnissen und klicken Sie auf Genehmigen Schaltfläche.

- Klicken Sie auf Synchron Schaltfläche in der oberen linken Ecke. MicroStrategy HyperMobile sollte in der Liste der Android-Apps angezeigt werden. Wenn dieser nicht angezeigt wird, klicken Sie auf Aktualisieren Schaltfläche , um die App-Liste zu aktualisieren.

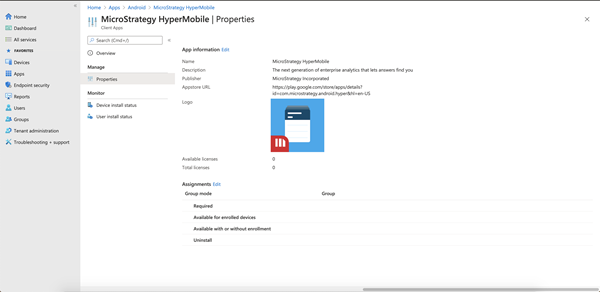

-

Klicken Sie auf MicroStrategy HyperMobile -App und klicken Sie dann auf - Eigenschaften. Suchen Sie nach dem Abschnitt „Aufgaben“ und klicken Sie auf „“. Bearbeiten. Weisen Sie die App den erforderlichen Gruppen und Benutzern zu.

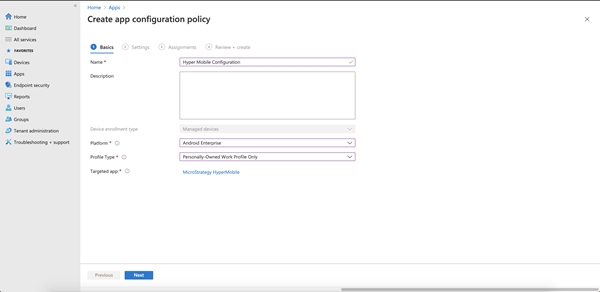

- Wechseln Sie zu Apps > App-Konfigurationsrichtlinien und klicken Sie auf + Hinzufügen > Verwaltete Geräte.

-

Geben Sie der Konfiguration einen Namen. Wählen Sie im Dropdown „Plattform“ die Option aus Android Enterprise. Wählen Sie im Dropdown-Menü Profiltyp eine Option aus. Wählen Sie für die Ziel-App aus MicroStrategy HyperMobile und klicken Sie auf Nächster.

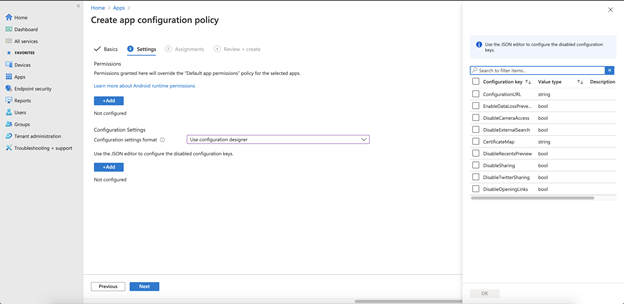

- Wählen Sie in den Konfigurationseinstellungen aus Konfigurationsdesigner verwenden und klicken Sie auf + Hinzufügen.

-

Im Abschnitt rechts werden die verfügbaren Konfigurationsschlüssel für die MicroStrategy HyperMobile -App angezeigt. Aktivieren Sie das Kontrollkästchen für die Schlüssel, die hinzugefügt werden sollen, und klicken Sie auf OK.

- Geben Sie den Konfigurationswert für die ausgewählten Konfigurationsschlüssel ein und klicken Sie auf Nächster.

- Weisen Sie auf der Seite „Zuweisungen“ die App-Konfiguration den erforderlichen Gruppen, Benutzern und Geräten zu.

- Klicken Sie im letzten Bildschirm auf Erstellen. Die App-Konfiguration wird auf die angegebenen Gruppen, Benutzer und Geräte für die MicroStrategy HyperMobile -App angewendet.

In den folgenden Abschnitten wird erklärt, wie Sie die AppConfig-Integration verwenden, um Konfigurationen an die MicroStrategy HyperMobile -App zu senden, den App-Tunmin zu konfigurieren und Sicherheitseinschränkungen zu konfigurieren.

App-Konfiguration

Mit AppConfig kann ein Mobile-Administrator einen Satz von Konfigurationsschlüsseln definieren, die die MicroStrategy HyperMobile -App vom EMM-Server akzeptiert. Diese Konfigurationsschlüssel werden in der EMM-Administratorkonsole definiert und typischerweise als Teil eines Profils gespeichert, das der App für die Bereitstellung zugewiesen ist. Sie können diese Konfigurationen während der Anwendungsverwaltung in der VM Workspace ONE UEM-Konsole einrichten. Der EMM-Anbieter hat auch die Möglichkeit, die Konfigurationen einer vorhandenen Anwendung jederzeit lokal zu aktualisieren, ohne dass die App selbst neu installiert werden muss. Sie können verschiedene Profilzuweisungen erstellen, um die Anwendung auf verschiedenen Gerätegruppen bereitzustellen, und dabei unterschiedliche Konfigurationseinstellungen auf jede Gerätegruppe anwenden.

Einer der Konfigurationsschlüssel, die an die MicroStrategy HyperMobile -App übermittelt werden können, ist ConfigurationURL Dies ist ein Link zur Verbindung mit dem Library Server, auf dem Ihre Hyper-Karte bereitgestellt ist. Endbenutzer werden aufgefordert, sich mit den entsprechenden Authentifizierungsoptionen anzumelden, damit sie Verbindungsinformationen mühelos einrichten können.

Um die App-Konfiguration in der VM Workspace ONE UEM-Konsole einzurichten, während Anwendungs- und Konfigurationssetup Wie oben beschrieben, legen Sie den Wert für fest ConfigurationURL Schlüssel zur URL mit den Konfigurationsinformationen.

Konfigurations-URL abrufen

- Öffnen Sie MicroStrategy Workstation.

- Wechseln Sie zum Umgebungen Tab.

- Klicken Sie mit der rechten Maustaste auf eine Umgebung und wählen Sie aus - Eigenschaften, und klicken Sie auf Umgebungs-URL.

Anheften von Zertifikaten

Anheften des Zertifikats hilft bei der Verhinderung von Man-in-them-Angriffen, indem ein vertrauenswürdiger Zertifikat-Hash verwendet wird, um die Verbindung zu einem Server zu validieren. Ein vertrauenswürdiger Zertifikat-Hash kann von einer EMM-Plattform, z. B. VM Workspace One UEM, übermittelt werden, um die Identität des Servers zu verifizieren. Um die mit AppConfig verfügbare Funktion zum Anheften von Zertifikaten zu nutzen, navigieren Sie zu Ressourcen > Apps > Native > Öffentliche > MicroStrategy HyperMobile > Zuweisung. Klicken Sie dann auf den Namen der Aufgabe und navigieren Sie zu Anwendungskonfiguration und geben Sie den Zertifikat-Hash im folgenden Format an:

hostnameA,certificateHashADas Folgende könnte beispielsweise die Zertifikatszuordnungszeichenfolge sein.

yourLibraryServer.com,sha256/yourCertificateHashUm das Anheften von Zertifikaten für mehrere Umgebungen zu unterstützen oder zusätzliche Zertifikat-Hashes für einen Host bereitzustellen, trennen Sie alle hostname,certificateHash Paar mit einem vertikalen Balken („“|“). Beispiel:

hostnameA,certificateHashA1|hostnameB,certificateHashB|hostnameA,certificateHashA2Der Zertifikat-Hash muss mit beginnen sha256/ oder sha1/.

Sicherheitsrichtlinien und Zugriffssteuerung

Unternehmen benötigen detaillierte Sicherheitsmaßnahmen und Schutz vor Datenverlust in ihren Unternehmensfunktionen, um zu verhindern, dass sensible Daten und Dokumente außerhalb der Kontrolle des Unternehmens nach unten gelangen. Eine App kann beispielsweise Funktionen enthalten, die ein Unternehmen aus Sicherheitsgründen deaktivieren möchte, etwa die Möglichkeit, Daten mit einer öffentlichen Cloud wie Dropbox zu synchronisieren. AppConfig verwendet die standardmäßigen Android-Funktionen, um Sicherheitseinstellungen und Zugriffssteuerung für Unternehmens-Apps zu erzwingen.

Benutzerdefinierte Sicherheitseinstellungen

Zusätzlich zu der von angegebenen Mobile-Konfiguration ConfigurationURLkönnen Administratoren die Verfügbarkeit mancher App-Funktionen einschränken, um Datenabwanderungen oder Datenverluste zu verhindern. Diese Einschränkungen werden an MicroStrategy HyperMobile übermittelt, indem zum Abschnitt „Anwendungskonfiguration“ auf dem Bildschirm „Zuweisung hinzufügen“ Schlüssel-Wert-Paate hinzugefügt werden. Die folgenden Einschränkungen können als BULLE-Schlüssel-Wert-Paarung hinzugefügt werden:

| Benutzerdefinierte Sicherheitsschlüssel | Funktionalität |

| EnableDataLossPrevention | Der Hauptregler für alle App-Einschränkungen. Andere Optionen, z DisableSharing oder DisableCameraAccess, wird nur wirksam, wenn EnableDataLossPrevention ist festgelegt auf true |

| DisableSharing | Deaktivieren Sie die Freigabe des Kartenbilds und den Export der Protokolldatei |

| DisableTwitterSharing | Twitter-Freigabe deaktivieren |

| DisableOpeningLinks | Eröffnungs-Links auf Karten deaktivieren |

| DisableCameraAccess | Deaktivieren Sie die QR-Code- und Barcode-Scanner-Funktion |

| DisableRecentsPreview | Bildschirm der letzten Apps deaktivieren |

App-Tunmin

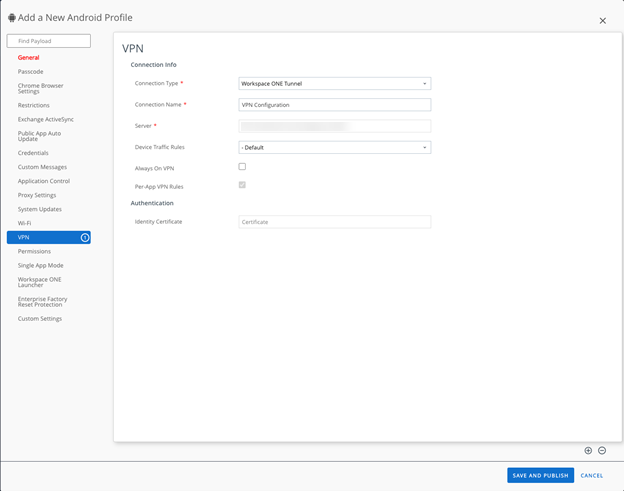

Eine Anwendung erfordert möglicherweise Zugriff auf Webdienste, die sich hinter der Firewall eines Unternehmens befinden. Dies erfordert einen sicheren App-Tunsel. Das VPN-Protokoll pro App erreicht das Ziel eines sicheren App-Tunnins. VM Workspace ONE UEM kann beispielsweise VPN- Profile an seine verwalteten Geräte verteilen und Apps wie MicroStrategy HyperMobile erlauben, ihre eigenen VPNs entsprechend den Profilen einzurichten. Die VPN-Einstellungen sind in den Geräteprofilen in der VM Workspace ONE UEM-Konsole enthalten.

-

Erstellen Sie ein Geräteprofil mit aktiviertem AppProxy VPN und Weisen Sie es Ihrem Gerät zu. Konfigurieren und verteilen Sie das VPN-profil in in der VM Workspace One UEM-Konsole Ressourcen > Profile und Basislinien > Profile > Profil hinzufügen oder bearbeiten > VPN, wo Sie die Domänen/Hostnamen im Profil angeben können, um das VPN automatisch auszulösen.

-

Konfigurieren Sie das VPN im Geräteprofil, indem Sie den Verbindungstyp auf das gewünschte VPN festlegen.

-

Veröffentlichen Sie das Geräteprofil in Ihren Gerätegruppen. Legen Sie die zugewiesenen Gruppen auf der Seite „Allgemein“ des Geräteprofils fest und Speichern und veröffentlichen das Geräteprofil Ihren Gerätegruppen zuordnen.

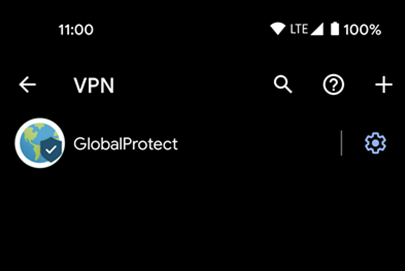

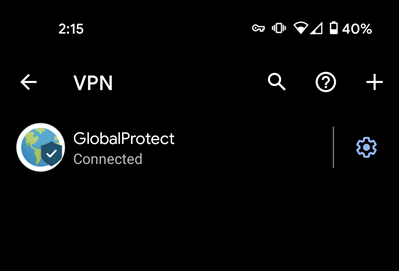

Nachdem Sie Ihrem Gerät das Geräteprofil zugewiesen haben, können Sie alle VPN-Einstellungen auf App-Ebene in sehen Einstellungen > Netzwerk und Internet > Erweitert > VPN.

-

Konfigurieren Sie das VPN im Geräteprofil, indem Sie den Verbindungstyp auf das gewünschte VPN festlegen.

-

Veröffentlichen Sie das Geräteprofil in Ihren Gerätegruppen. Legen Sie die zugewiesenen Gruppen auf der Seite „Allgemein“ des Geräteprofils fest und Speichern und veröffentlichen das Geräteprofil Ihren Gerätegruppen zuordnen.

Nachdem Sie Ihrem Gerät das Geräteprofil zugewiesen haben, können Sie alle VPN-Einstellungen auf App-Ebene in sehen Einstellungen > Netzwerk und Internet > Erweitert > VPN.

-

Configure the Per-App VPN Profile for MicroStrategy HyperMobile and entitle it to use the VPN by going to the Zuweisung Seite > Tuner Tab. Hier kann ein Profil durch Auswahl von ausgewählt werden Wählen Sie ein Profil aus für Android-geräte.

-

Installieren Sie das ausgewählte VPN auf dem Gerät und öffnen Sie es.

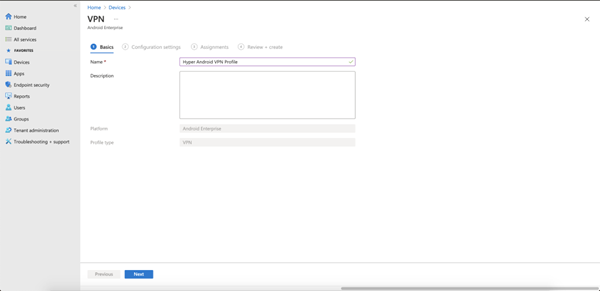

- Erstellen Sie ein VPN-profil. Gehen Sie dazu zu Geräte > Konfigurationsprofile und klicken Sie auf + Profil erstellen.

- Wählen Sie im Dropdown „Plattform“ die Option aus Android Enterprise. Wählen Sie im Dropdown-Menü Profiltyp die Option aus VPN. Klicken Sie auf Erstellen.

-

Geben Sie auf der Seite „Allgemein“ einen Namen für das VPN-profil und eine optionale Beschreibung ein. Klicken Sie auf Weiter.

-

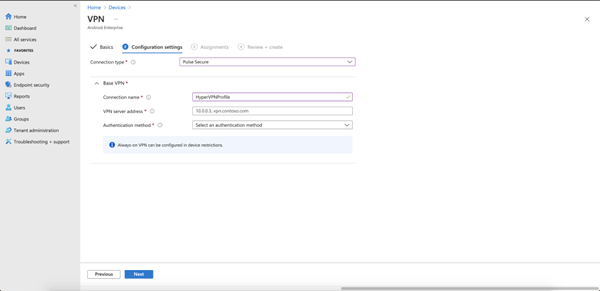

Wählen Sie auf dem Bildschirm mit den Konfigurationseinstellungen einen Verbindungstyp aus dem Dropdown basierend auf Ihrem VPN-Anbieter aus.

-

Nachdem Sie Ihren VPN-Anbieter ausgewählt haben, können Sie in einem Abschnitt Ihren Verbindungsnamen, die VPN-Serveradresse und die Authentifizierungsmethode hinzufügen. Schreiben Sie sich den Verbindungsnamen auf, da der Name in einem späteren Schritt benötigt wird. Im Screen-Join unten lautet der Verbindungsname „Hypervnn-profile“. Klicken Sie auf Weiter.

- Fügen Sie im Bildschirm „Zuweisungen“ die Gruppen, Benutzer und Geräte hinzu, die dieses VPN-profil verwenden sollen. Klicken Sie auf Weiter.

- Klicken Sie im Bildschirm zum Überprüfen + Erstellen auf Erstellen.

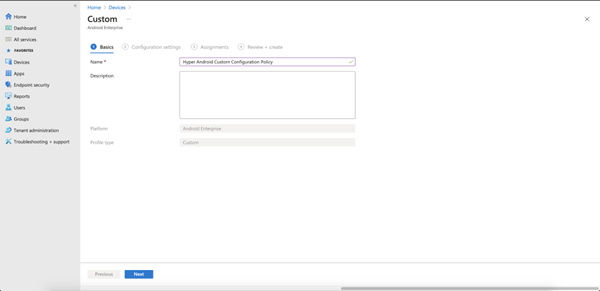

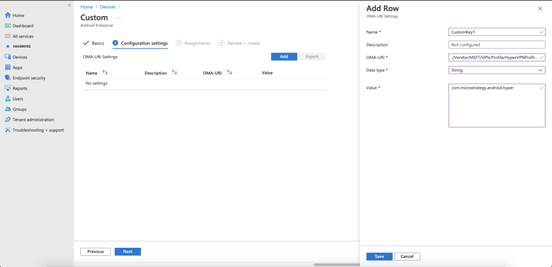

- Erstellen Sie eine benutzerdefinierte Konfigurationsrichtlinie, indem Sie mit fortfahren Geräte > Konfigurationsprofile und klicken Sie auf + Profil erstellen.

- Wählen Sie aus dem Dropdown „Plattform“ die Option aus Android Enterprise. Wählen Sie im Dropdown-Menü Profiltyp die Option aus Benutzerdefiniert. Klicken Sie auf Erstellen.

-

Geben Sie auf der Seite „Allgemein“ einen Namen für das VPN-profil und eine optionale Beschreibung ein. Klicken Sie auf Weiter.

-

Klicken Sie im Bildschirm mit den Konfigurationseinstellungen auf Hinzufügen und geben Sie die folgenden Werte für die Einstellung an. Klicken Sie auf Speichern.

- Name: Vergeben Sie einen Namen für die Einstellung.

- Beschreibung: Geben Sie eine optionale Beschreibung für die Einstellung an.

- OMa-URI: Eingabetaste ./Vendor/MSFT/VPN/Profile/*Name*/PackageList, wo Name ist der oben angegebene Verbindungsname. In diesem Beispiel lautet die Zeichenfolge ./Vendor/MSFT/VPN/Profile/HyperVPNProfile/PackageList.

- Datentyp: Auswählen String aus dem Dropdown.

-

Wert: Geben Sie den Paketnamen für die MicroStrategy HyperMobile for Android-App an: com.microstrategy.android.hyper.

-

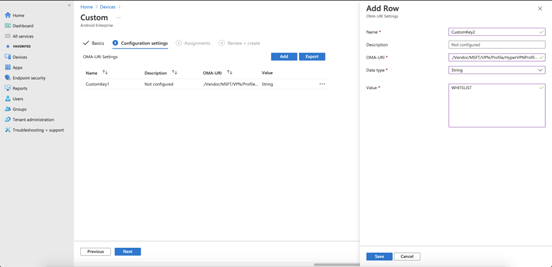

Klicken Sie auf Hinzufügen Klicken Sie erneut auf die Schaltfläche, um eine Einstellung zum Festlegen von blockierten und zulässigen Apps hinzuzufügen. Geben Sie die folgenden Werte für die Einstellung an. Klicken Sie auf Speichern.

- Name: Vergeben Sie einen Namen für die Einstellung.

- Beschreibung: Geben Sie eine optionale Beschreibung für die Einstellung an.

- OMa-URI: Eingabetaste ./Vendor/MSFT/VPN/Profile/*Name*/Mode, wo Name ist der oben angegebene VPN-Kontoname. In diesem Beispiel lautet die Zeichenfolge ./Vendor/MSFT/VPN/Profile/HyperVPNProfile/Mode.

- Datentyp: Auswählen String aus dem Dropdown.

-

Wert: Eingabetaste BLACKLIST oder WHITELIST. Verwenden Sie die BLACKLIST -Wert, um eine Liste der Apps einzugeben, die die VPN-Verbindung nicht verwenden können. Alle anderen Apps stellen eine Verbindung über das VPN her. Verwenden Sie die WHITELIST -Wert, um eine Liste der Apps einzugeben, die die VPN-Verbindung verwenden können. Apps, die nicht in der Liste stehen, stellen keine Verbindung über das VPN her

- Klicken Sie auf Weiter. Fügen Sie auf dem Bildschirm „Zuweisungen“ die Gruppen, Benutzer und Geräte hinzu, die diese benutzerdefinierte Konfigurationsrichtlinie verwenden sollen. Klicken Sie auf Weiter.

- Klicken Sie im Bildschirm zum Überprüfen + Erstellen auf Erstellen.

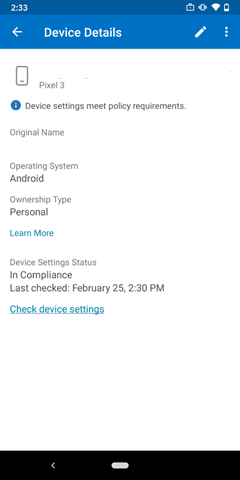

- Benutzer müssen das VPN-profil auf ihrem Android-Gerät konfigurieren. Vergewissern Sie sich, dass die Android-App für den VPN-Anbieter über InTune als genehmigte App hinzugefügt wurde, damit Benutzer sie auf ihren Geräten installieren können.

-

Öffnen Sie die InTune-Unternehmensportal-App. Wählen Sie unter „ Geräte“ den Namen Ihres Geräts aus. Klicken Sie Geräteeinstellungen überprüfen. Das Gerät wird mit dem Server synchronisiert, um das VPN-profil und die benutzerdefinierte Konfigurationsrichtlinie abzurufen.

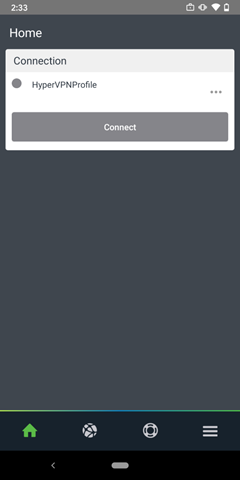

-

Öffnen Sie die App für Ihren VPN-Anbieter. Sie sollten sehen, dass das VPN-profil auf dem Gerät installiert wurde. Die App „MicroStrategy HyperMobile for Android“ sollte dieses VPN-profil jetzt verwenden.

Weitere Informationen finden Sie in der amtliche Microsoft-Dokumentation.

Diese Einstellungen werden wirksam, sobald MicroStrategy HyperMobile an das Gerät übermittelt wird. Wenn MicroStrategy HyperMobile gestartet wird, stellt es automatisch eine Verbindung mit dem VPN-Server her und ein Schlüsselsymbol wird in der Statusleiste angezeigt.